Всем привет! Так как мне посчастливилось вернуться в Китай, вновь остро встал вопрос о способах обхода Великого Китайского Файрволла и доступа к запрещенным ресурсам. Как вы уже наверное знаете, множество привычных нам ресурсов в Китае заблокированы, без использования VPN или прокси-серверов невозможно получить доступ к Youtube, Facebook, Whatsapp, Google, Wikipedia, Twitter, Instagram, Linkedin, Blogspot и т.д. У Google заблокированы вообще все сервисы, включая поисковик, почту, облако, и даже в Play Market на своем андроиде вы не зайдете. Поэтому в повседневной жизни иностранцу не обойтись без VPN. Но, в отличие от России, это сделать не так-то и просто. Во-первых, все официальные сайты и другие ресурсы, откуда можно скачать VPN клиенты, заблокированы (а также периодически блокируются и их зеркала по мере появления), а, во-вторых, множество популярных VPN (и в первую очередь бесплатных) в Китае просто не будут работать, так как правительство Китая также борется и с ними.

Поэтому обычно либо используют VPN сервис Astrill, который как раз адаптирован для использования в Китае, прилагая большие усилия для обхода блокировок и маскировки VPN-трафика (вследствие чего он, конечно, платный и на данный момент подписка стоит 150$ в год), либо арендуют виртуальный сервер VPS/VDS, поднимают на нем VPN-сервер и подключаются к нему. Главный недостаток этих способов – платность и отсутствие достаточного количества серверов в России. В том же Астриле на данный момент есть только один сервер с российским IP (хотя и показывает два, но второй определяется как американский), и то он постоянно попадает в спам-базы из-за чего его нормальное использование на многих ресурсов ограниченно. По поводу виртуальных серверов – большинство хостеров вообще не предлагают российские сервера (тот же Vultr, который все рекомендуют).

Вы можете резонно возразить, зачем вообще нужен российский сервер, если в самой России сейчас много что заблокировано (Instagramm, Linkdin), и под постоянной угрозой блокировки находятся Youtube и Wikipedia? Дело в том, что я столкнулся с проблемами использования российских приложений в Китае. Например, у меня не получилось залогиниться в 2gis и криптобирже Huobi, так как пользоваться с китайского IP они запрещают, а IP-адреса серверов из Astrill, по-видимому, уже находятся в черном списке многих ресурсов. Также по этой же причине существуют проблемы с использованием приложений Сбербанка и Госуслуг. С приложениями финансовых организаций я вообще считаю, что нужно быть осторожным. Определение зарубежного IP может повлиять на возможность осуществления транзакций или на подозрение взлома банковского аккаунта. В Китае такая практика осуществляется уже давно – многие ресурсы недоступны (например, сайты государственных учреждений) из-под некитайского IP или их функционал существенно ограничен (например, Wechat Pay не позволяет осуществлять и принимать платежи в случае наличия зарубежного IP). Также доступ из-под публичных VPN ко многим ресурсам просто запрещен. Если вы попробуете зайти на главный поисковик КНР Baidu с включенным VPN, вам, скорее всего, это не удастся сделать. Тем более, неизвестно, какие меры будут предприниматься в будущем, ведь, например, определение местоположения по IP даст возможность банкам и другим организациям делать выводы по поводу фактического нахождения пользователя, а это могут использовать, например, налоговые органы для изменения налоговой резиденции. В-общем, я думаю, что наличие “белого” IP-адреса из РФ существенно облегчит жизнь в Китае. И использовать я его предлагаю не вместо, а в дополнение к основному способу обхода блокировок.

В-общем, я поднял VPN сервер на роутере моих родителей и теперь при необходимости подключаюсь к нему, когда мне нужно убедить используемую программу, что в данный момент я нахожусь в России. В принципе, если бы не блокировка Instagram в России, можно было бы использовать его вообще все время как основной, так как скорости вполне хватает и на просмотр видео. Ниже я попробую написать подробную инструкцию как это сделать. В моем случае это был роутер Zyxel Keenetic Lite III. Не самое мощное, во многом уже устаревшее, но все еще подходящее для этих целей устройство. Сразу скажу, что в сетевых технологиях я понимаю не очень много, так что при настройке роутера и клиента я руководствовался инструкциями, найденными в интернете. Но многие из них были устаревшие, многие содержали ошибки, некоторые приходилось читать на английском. Поэтому я решил все это собрать по крупицам и написать в виде единого мануала. Предупреждаю, что процедура настройки довольно сложная, но это еще и во многом связано со спецификой роутеров от Keenetic. На роутерах других производителей все настраивается проще.

Настройка VPN сервера на роутере Zyxel Keenetic Lite III

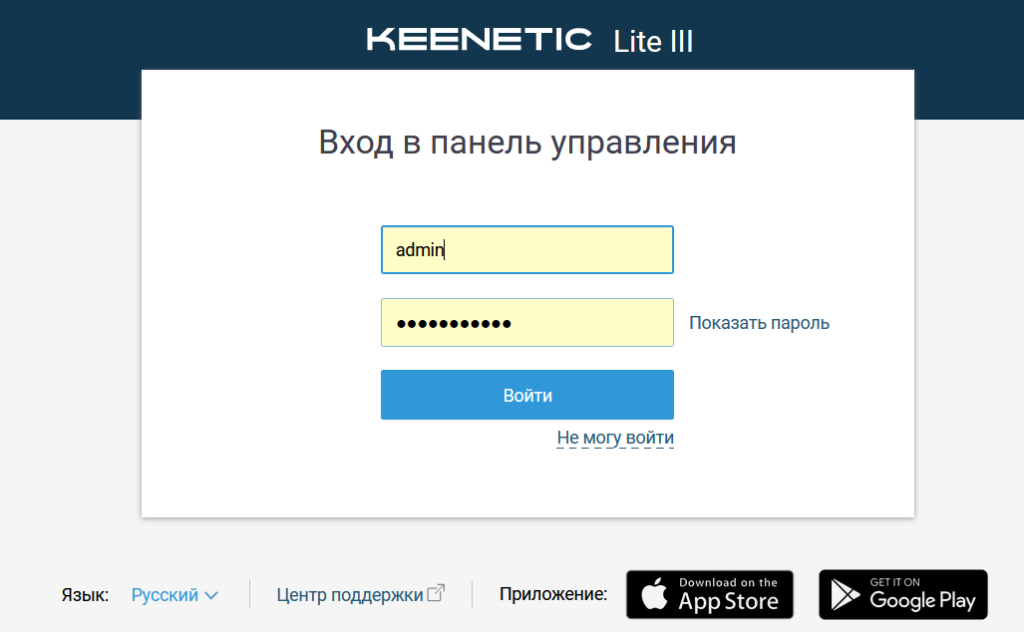

1. Для начала нам нужно открыть доступ к роутеру из интернета. Для этого сначала зайдем в web-интерфейс роутера из домашней сети (я сделал это перед отлетом в Китай, если вы уже в Китае, придется попросить кого-то сделать это за вас), введя в адресную строку браузера адрес 192.168.1.1 (это дефолтный адрес роутеров Keenetic). Логин и пароль по умолчанию – admin, admin

ВАЖНО! Перед тем, как открывать доступ к роутеру из интернета, ОБЯЗАТЕЛЬНО смените дефолтный пароль в настройках. Потому что к вашему устройству начнут пытаться подбирать пароли для несанкционированного доступа боты.

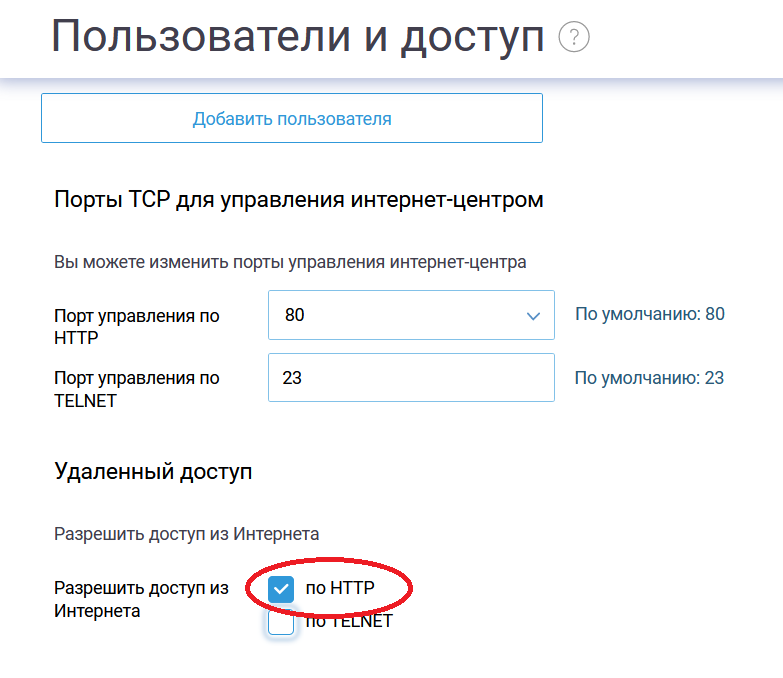

2. В разделе “Управление – Пользователи и доступ” включаем доступ из интернета по HTTP и нажимаем кнопку “сохранить”

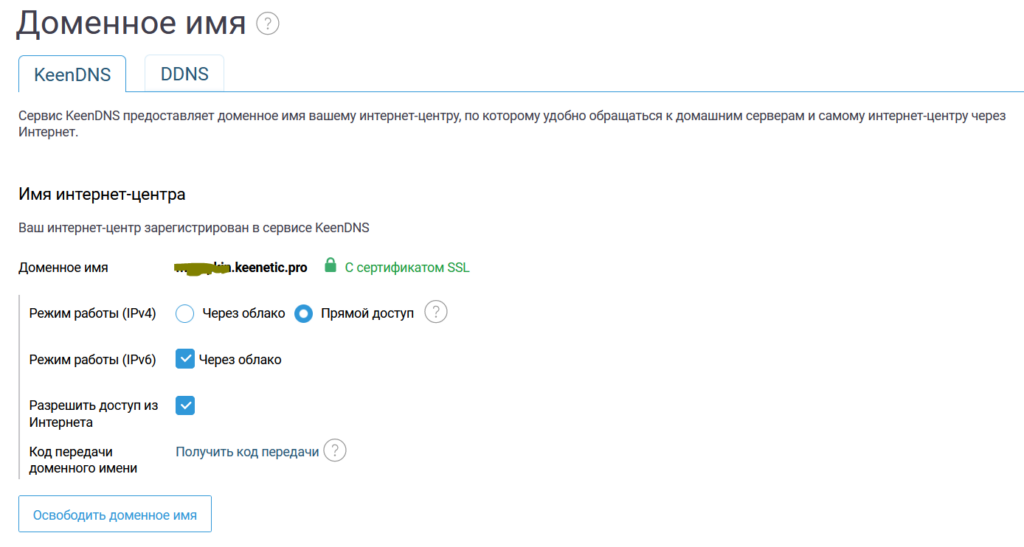

3. Если у вас динамический IP (а, скорее всего, он у вас именно такой), присвоим роутеру доменное имя на его собственном сервисе KeenDNS. Для этого перейдем в “Сетевые правила – Доменное Имя – KeenDNS” и в строке “Придумайте имя” введите название доменного имени. Главное, чтобы оно было не занято. После успешной регистрации появится следующее окно:

Здесь мы выбираем “прямой доступ” (режим “через облако” нужен только для пользователей с “серым” IP) и “разрешить доступ из интернета“. Все, сейчас вы можете управлять своим роутером из любой точки планеты вводя адрес своего роутера в браузере: xxxx.keenetic.pro

Создание VPN сервера на роутере по протоколу PPTP.

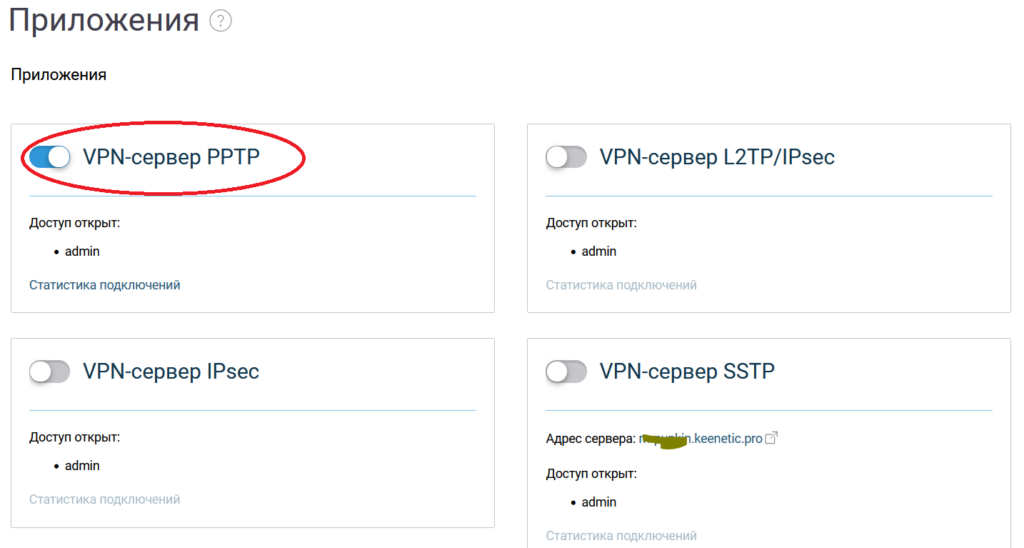

1. Самый простой способ создания VPN-туннеля – это использование протокола PPTP (Point-to-Point Tunneling Protocol). Для этого зайдем в меню “Управление – Приложения” и включаем ползунок “VPN-сервер PPTP”:

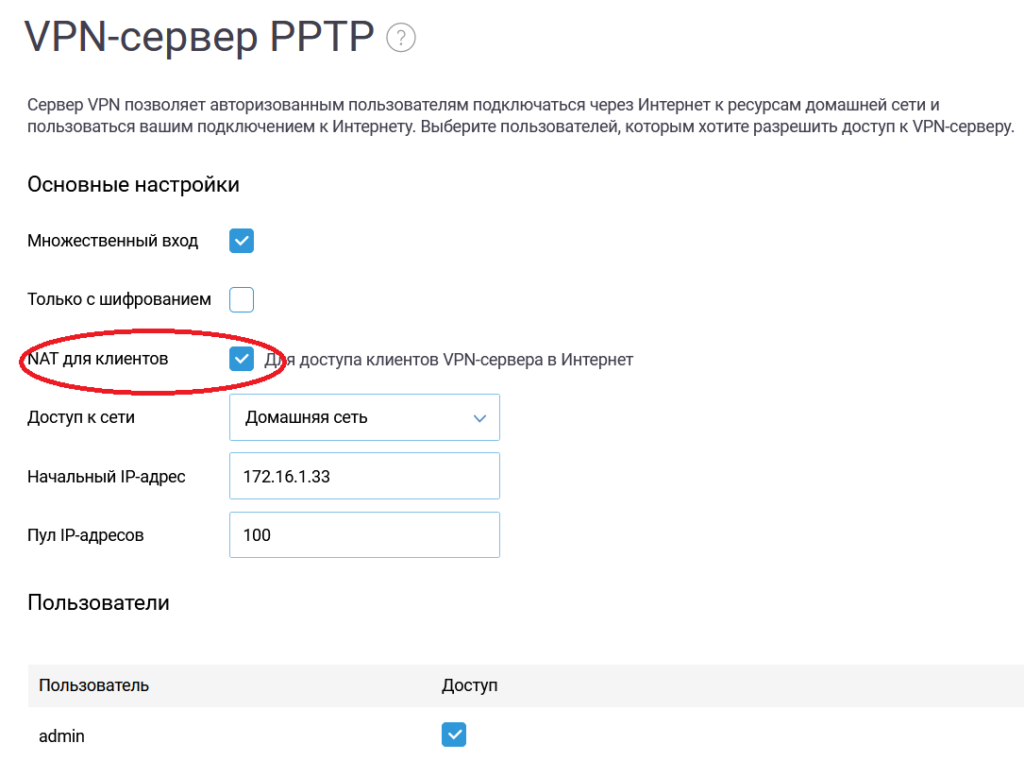

2. Далее нажимаем на ссылку “VPN-сервер PPTP” и в открывшемся окне выбираем “NAT для клиентов”. Таким образом мы получим доступ не только к ресурсам локальной сети, но и к интернету.

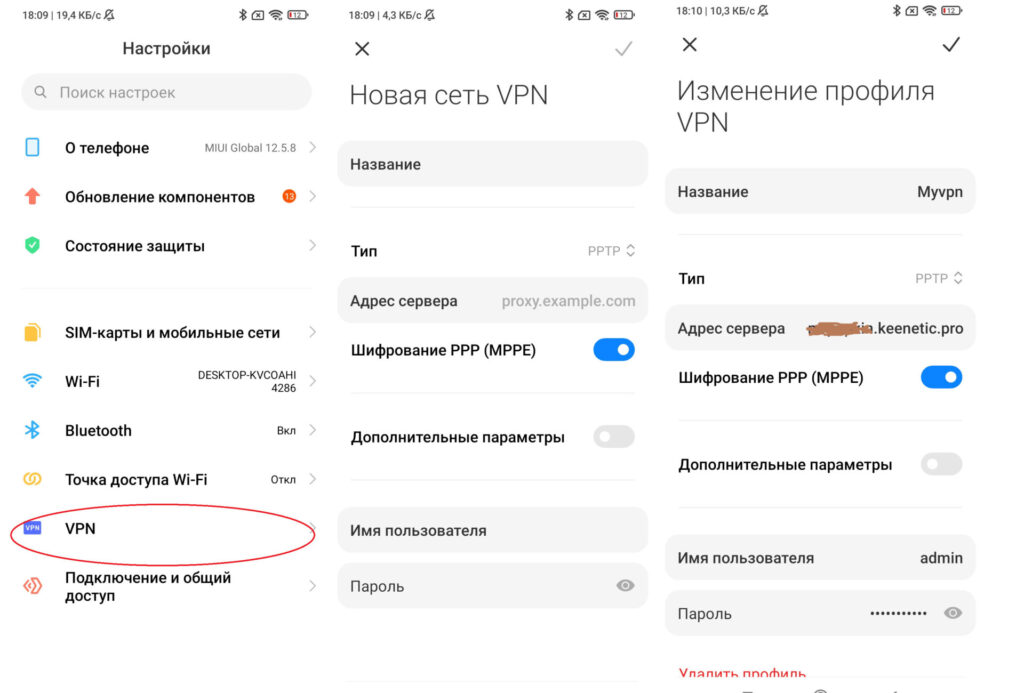

3. Теперь настроим подключение телефона андроид к нашему серверу. Зайдем в “Настройки – VPN – Новая сеть VPN” и вводим наши параметры: адрес сервера xxxx.keenetic.pro, логин и пароль от роутера.

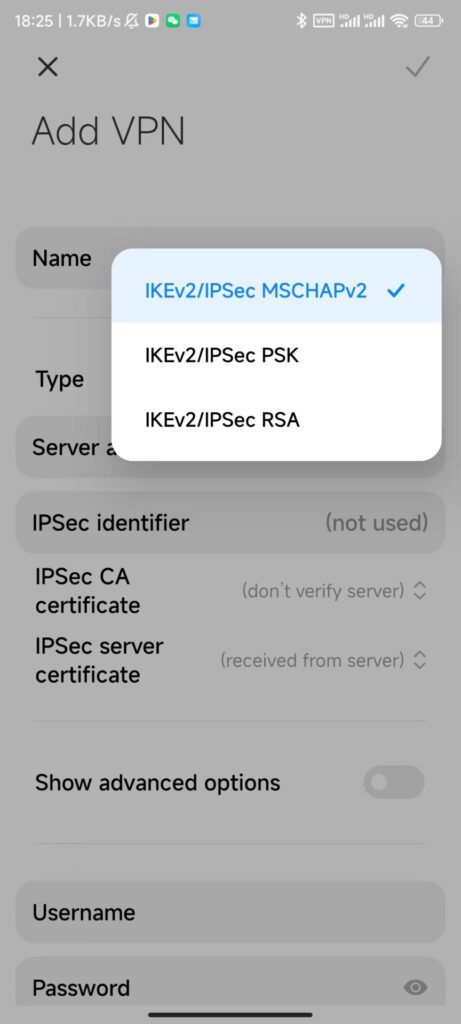

К сожалению, при всей своей простоте настройки, этот способ имеет существенные недостатки. Не говоря про защищенность туннеля, главные недостатки – это очень нестабильное подключение (постоянные дисконнекты), легкое определение подключения и его блокировка со стороны провайдеров и самое главное – в Андроиде, начиная с версии 12, возможность использования протокола PPTP просто убрана. Теперь при создании подключения доступны только такие варианты:

Ничего из этого мой роутер не поддерживает. Поэтому единственной возможностью создания VPN-сервера для меня стало использование технологии OpenVPN. Сразу предупрежу, что это достаточно сложная процедура, но зато в результате мы получаем стабильное безопасное подключение с хорошей скоростью, которое можно использовать для повседневных нужд в Китае.

Создание VPN сервера на роутере с помощью технологии OpenVPN

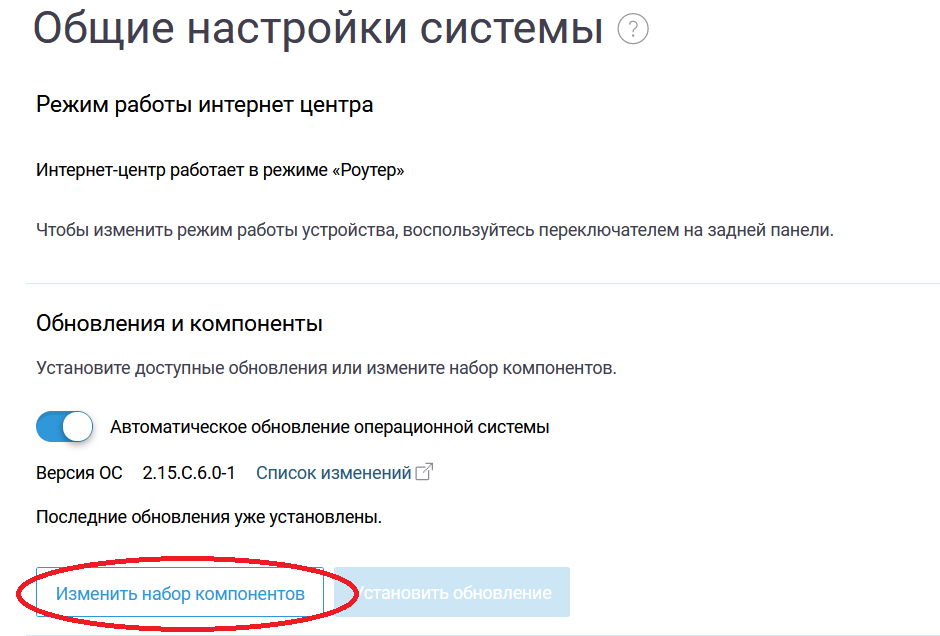

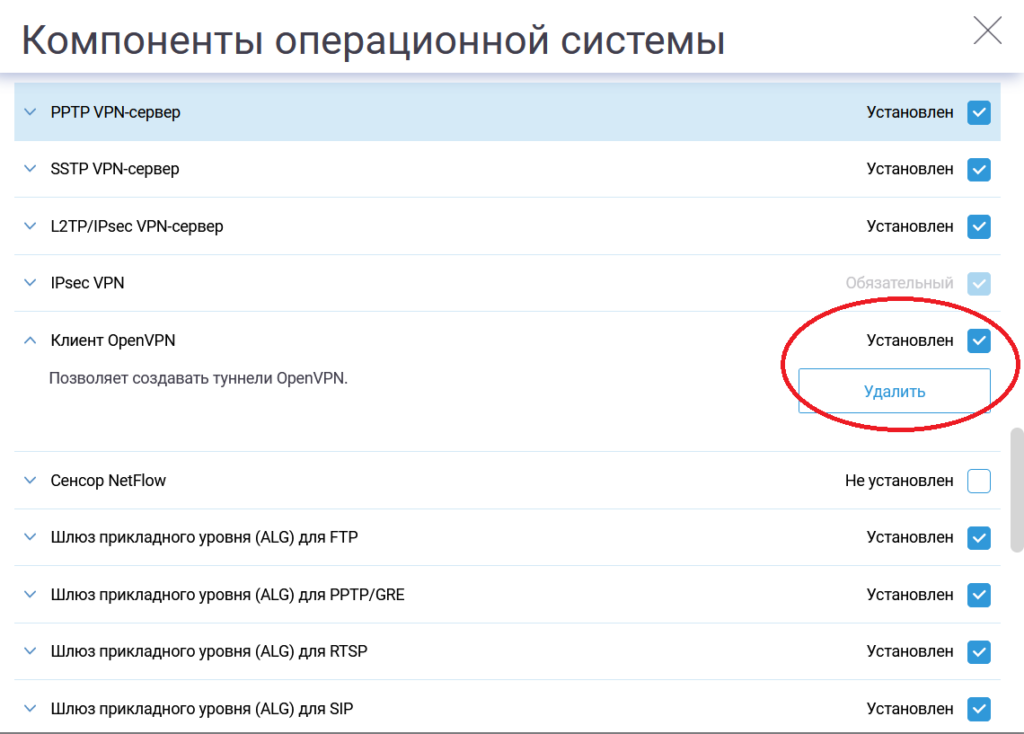

1. Функция OpenVPN в роутере Keenetic по умолчанию отключена. Мы должны включить этот компонент в разделе “Общие настройки – Обновления и компоненты“

2. Нажимаем на “Обновления и компоненты” и находим пункт “Клиент OpenVPN” и устанавливаем его.

3. Далее самое сложное – создание файла конфигурации. Отдельно для роутера и отдельно для клиента. В роутер конфигурацию мы будем загружать в виде текста, а для клиента текст с параметрами мы поместим в файл с расширением “*.txt” или “*.ovpn”. Для начала приведу обязательные параметры, которые использую я:

port 444 - по умолчанию идет порт 1149, но в Китае этот порт часто блокируется, как стандартный для VPN, поэтому лучше указать другой свободный

proto udp - выбираем протокол UDP как самый быстрый. Как вариант, можно использовать TCP как более стабильный (заменяем на proto tcp)

dev tun - вариант туннеля. Почти всегда используется tun (как вариант - tap)

<ca>

Здесь будет находиться сертификат удостоверяющего центра

</ca>

<cert>

Здесь будет находиться тело сертификата

</cert>

<key>

Здесь будет тело закрытого ключа

</key>

<dh>

Здесь будет содержимое файла Диффи-Хелмана

</dh>

topology subnet - вид топологии. Почти всегда используется subnet (для старых клиентов использовалось net30)

server 10.9.0.0 255.255.255.0 - IP адреса, которые будут выделяться при подключении к локальной сети

keepalive 10 120 - каждые 10 секунд сервер будет посылать клиенту команду ping для того, чтобы удостовериться в активности подключения, через 120 секунд неактивности сервер будет разрывать соединение

<tls-auth>

Здесь будет содержимое ключа HMAC

</tls-auth>

key-direction 0

cipher AES-256-CBC

persist-key

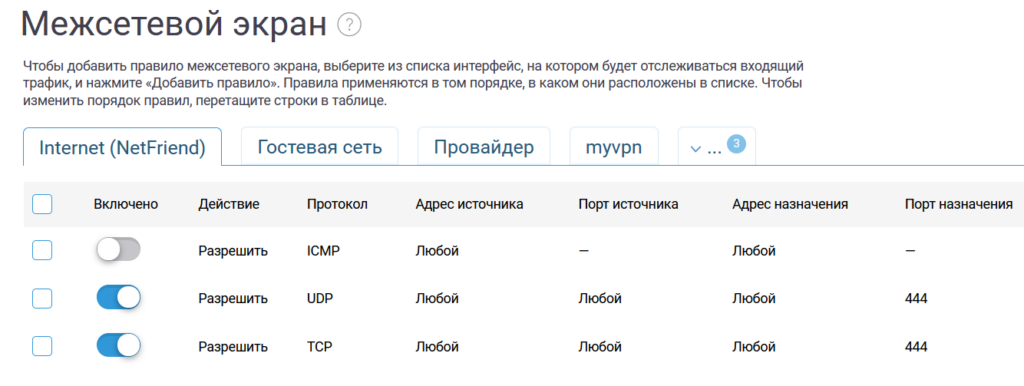

persist-tun

verb 3

explicit-exit-notify 1 - отправка уведомления о том, что сервер был перезапущен

push "route 0.0.0.0 0.0.0.0" - командой push можно отправлять для выполнения команды от сервера к клиенту. Данной командой мы заворачиваем весь трафик через туннель (без него трафик в интернет будет идти в обход туннеля)

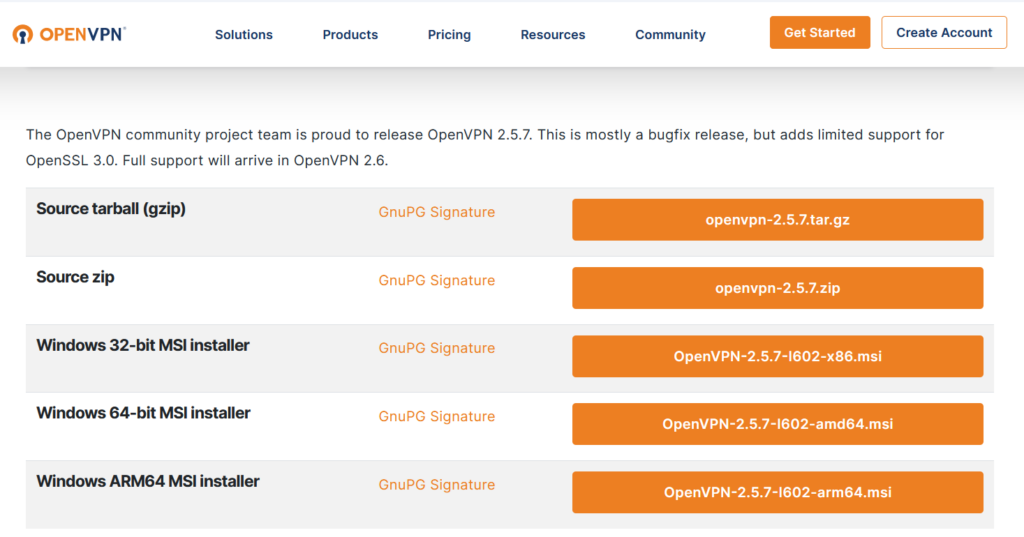

push "dhcp-option DNS 8.8.8.8" - Здесь мы прописываем гугловские публичные DNS серверы взамен китайским.4. Теперь мы должны сгенерировать все нужные нам файлы. Делать это будем с помощью программы OpenVPN для Windows. Скачать ее можно по ссылке: https://openvpn.net/community-downloads/ .

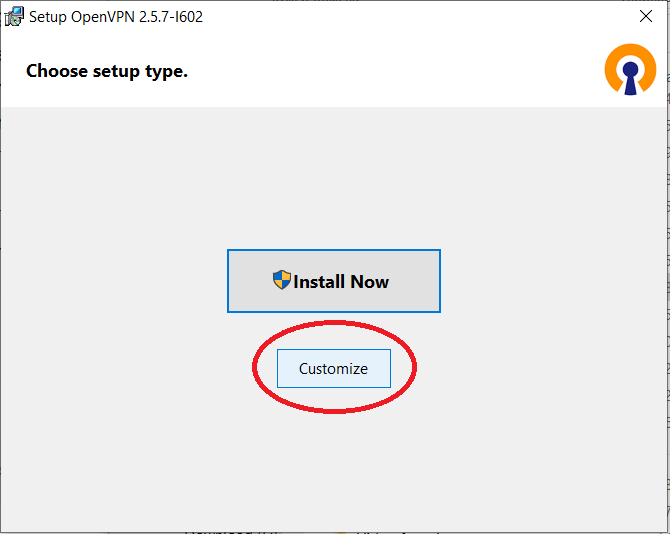

5. Запускаем установщик и выбираем пункт “Customize”

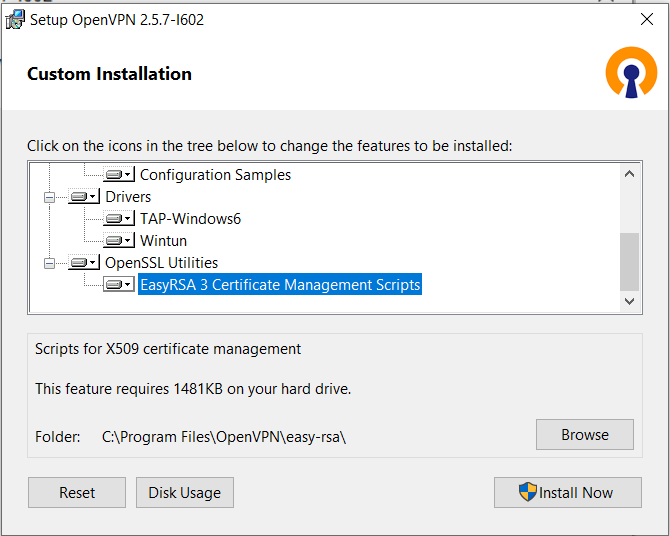

6. Пролистываем список компонентов в самый низ и активируем два последних параметра (OpenSSL Utilities и EasyRSA 3) и жмем “Install Now”:

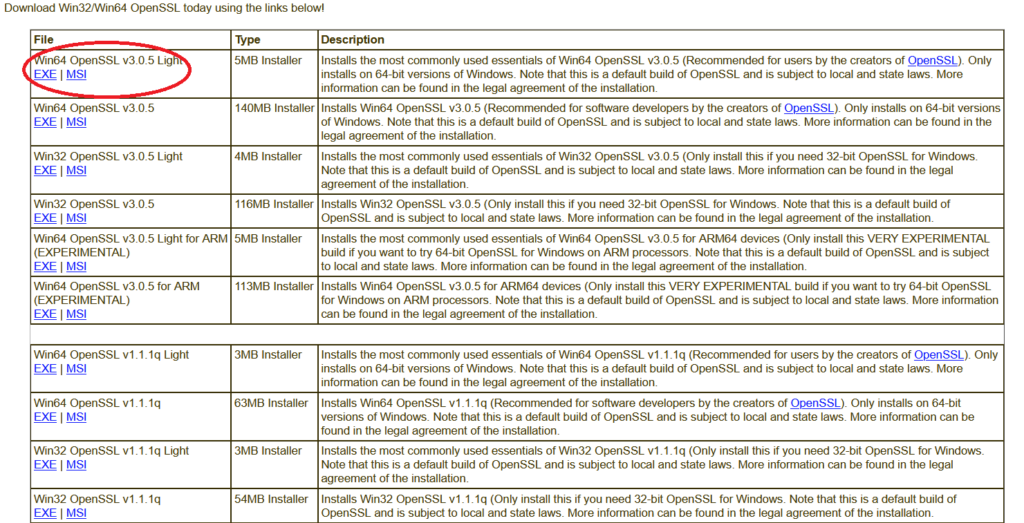

7. Скачиваем и устанавливаем криптографическую библиотеку OpenSSL с сайта http://slproweb.com/products/Win32OpenSSL.html. Подойдет Light версия.

8. Открываем блокнот и прописываем туда следующие строки:

set_var EASYRSA_TEMP_DIR "$EASYRSA_PKI/temp"

set_var EASYRSA_OPENSSL "C:/Program Files/OpenSSL-Win64/bin/openssl.exe"В последней строчке должен быть указан путь до расположения файла openssl.exe. Так как я устанавливал 64-битную версию, она находится в папке OpenSSL-Win64. Обратите внимание, что все слеши в адресах должны быть обязательно именно такого наклона “/”.

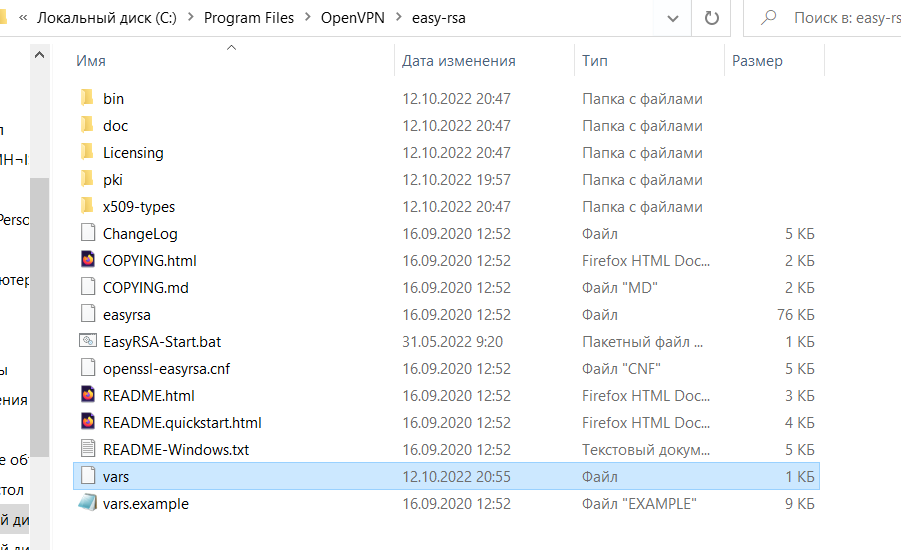

8. Сохраняем данный файл под именем “vars” (без расширения) и перемещаем его в папку с установленным компонентом Easy-RSA программы OpenVPN. По умолчанию это: C:\Program Files\OpenVPN\easy-rsa. Советую сначала сохранить файл в другом месте (например, на рабочем столе), а потом уже перенести его в папку с программой, иначе блокнот придется запускать с правами администратора, чтобы он мог сохранить файл в данном каталоге.

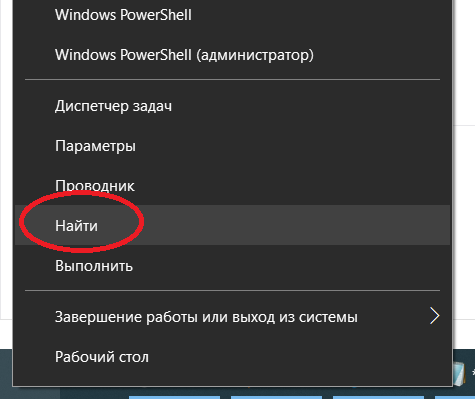

9. Далее нам нужно запустить командную строку с правами администратора. Для этого нажимаем на “Пуск – Найти”:

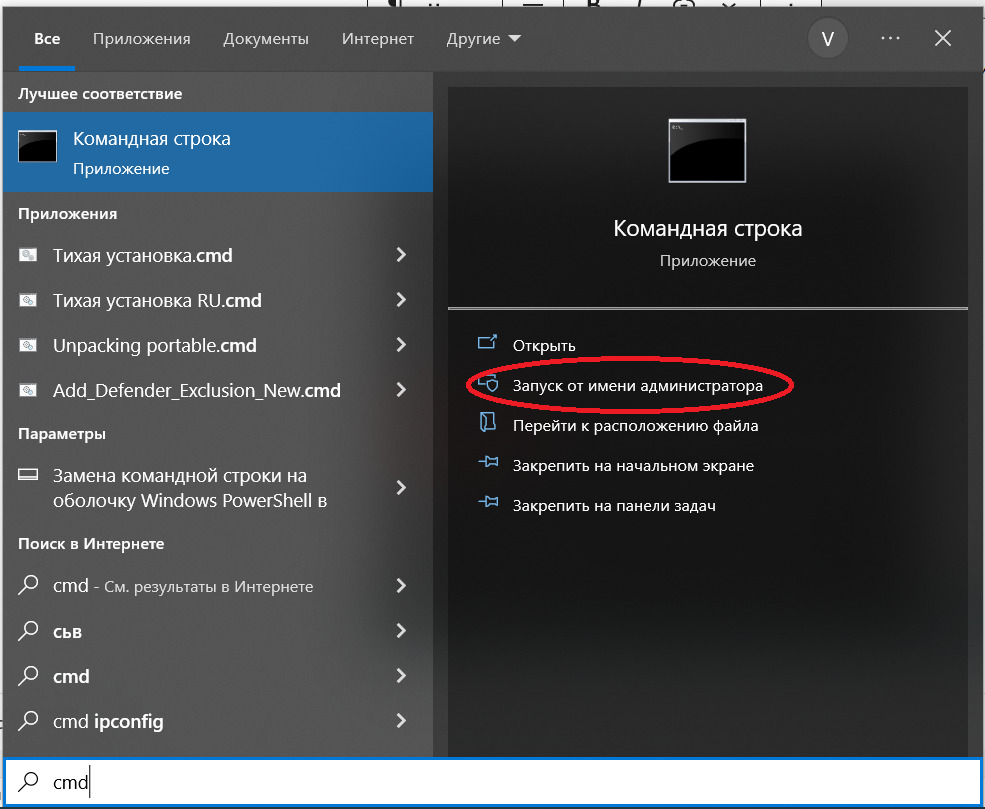

10. В открывшейся строке вводим “cmd” и нажимаем на “Запуск от имени администратора”

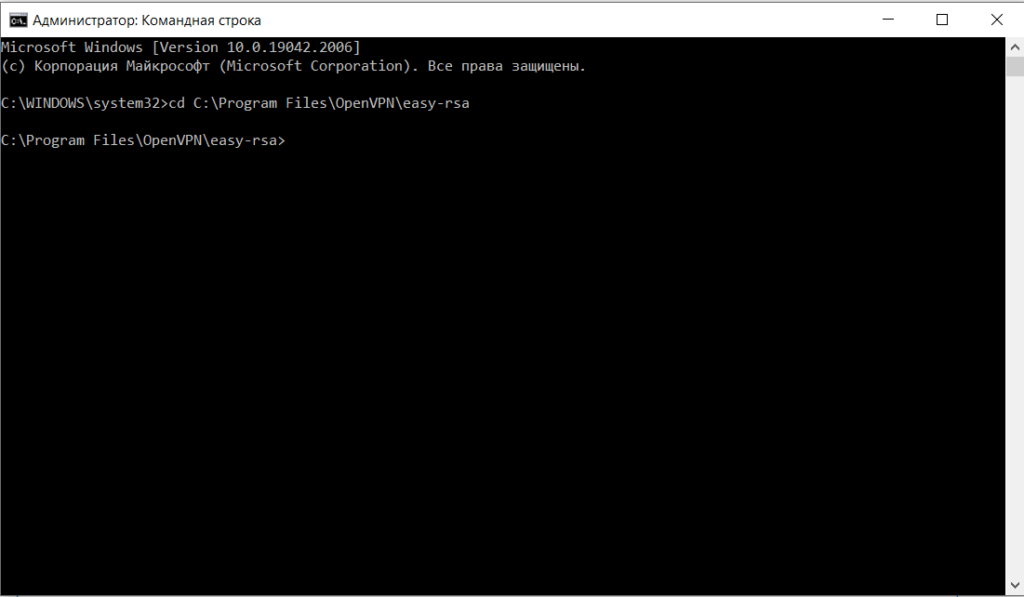

11. Далее переходим в каталог сертификации установленной программы, прописав в командной строке “cd C:\Program Files\OpenVPN\easy-rsa”

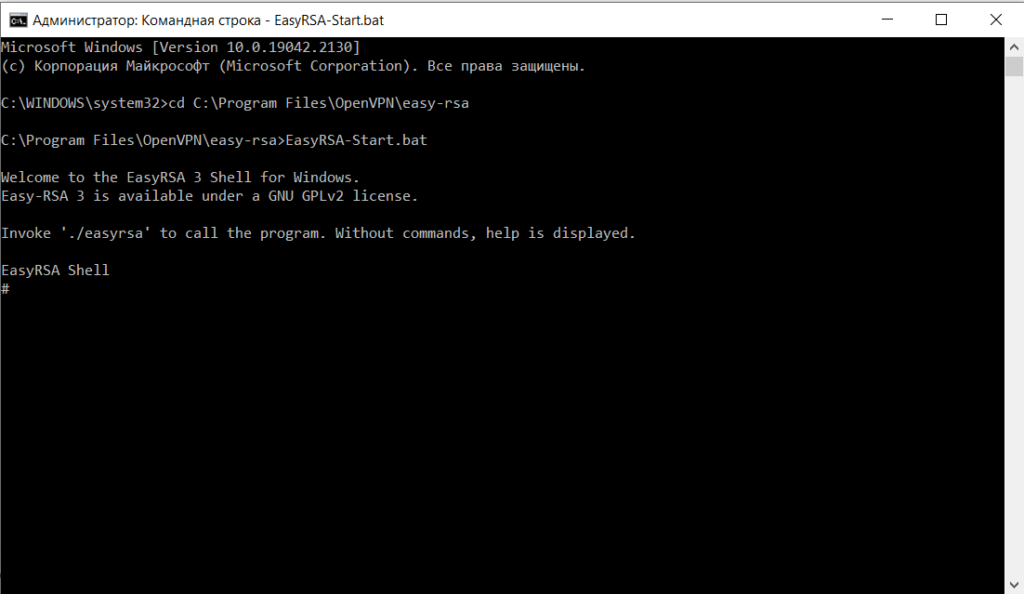

12. Выполняем “EasyRSA-Start.bat“:

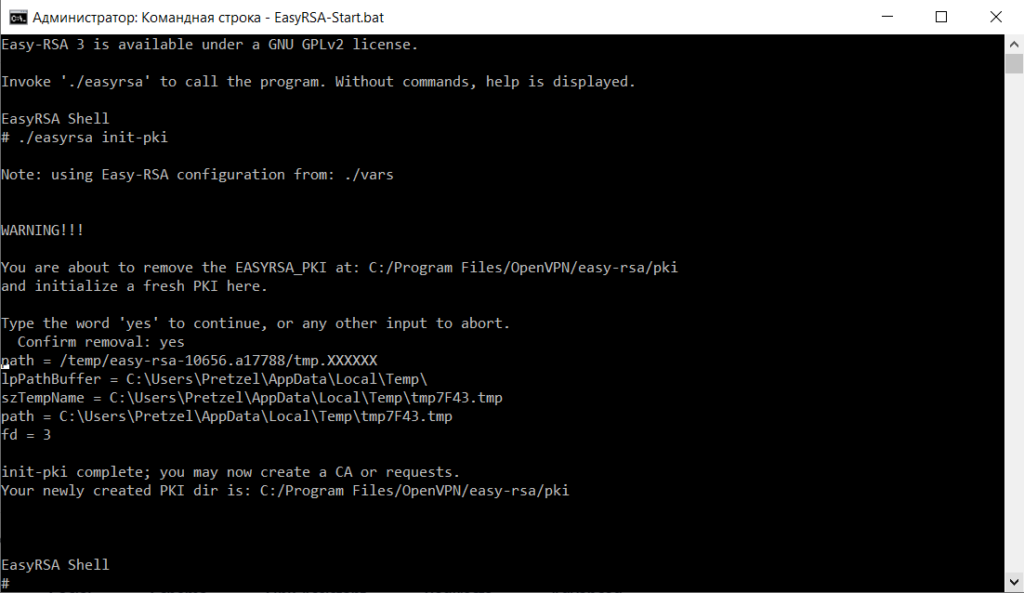

13. Вводим команду “./easyrsa init-pki” для создания новой директории.

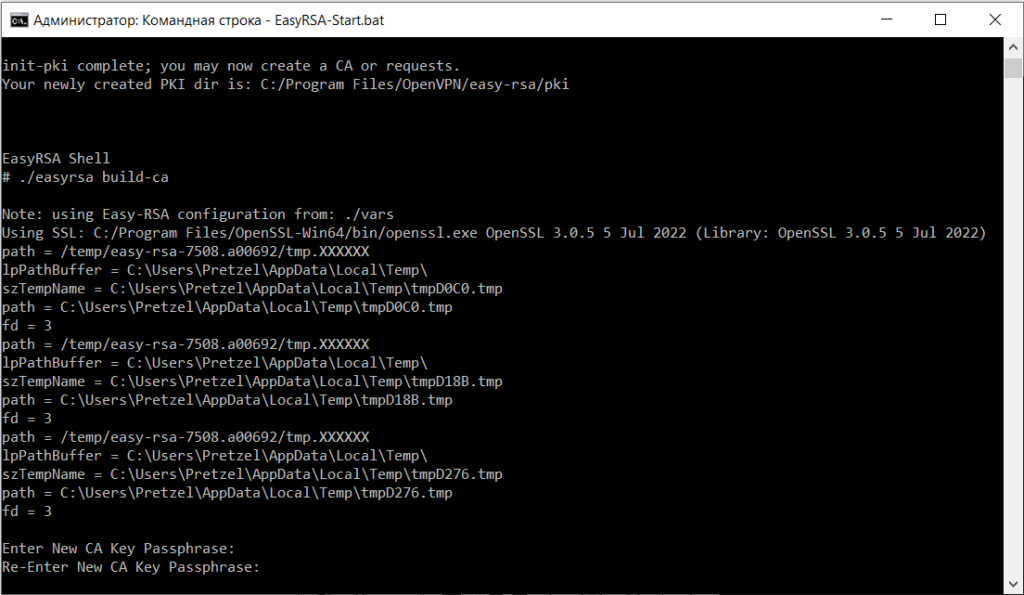

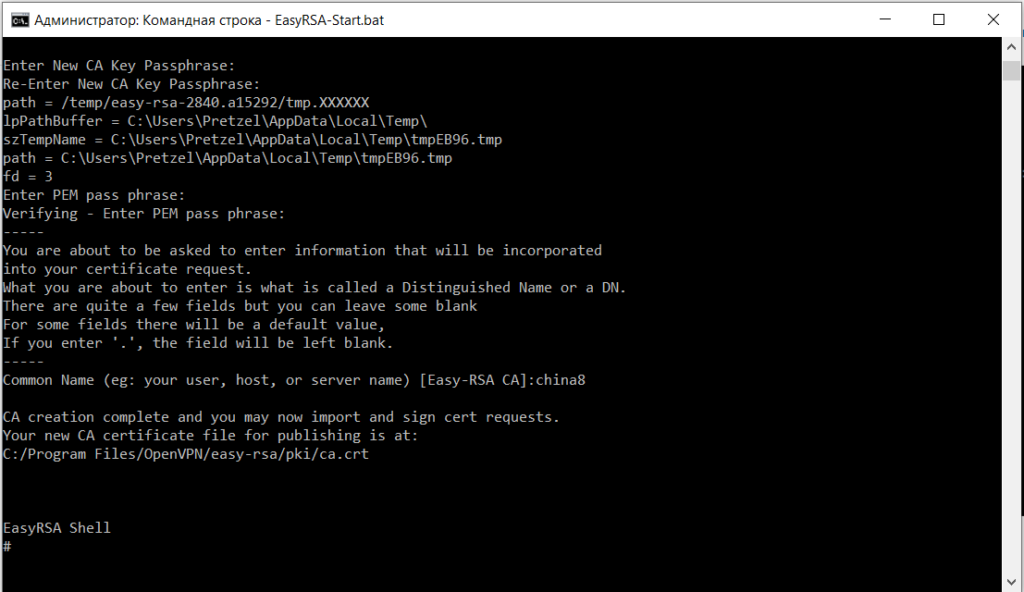

14. Вводим команду “./easyrsa build-ca” для генерации ключа и сертификата центра сертификации. Нас просят ввести дважды пароль. Придумываем пароль и вводим:

15. Указываем Common Name для файла сертификации. Я указал “china8”:

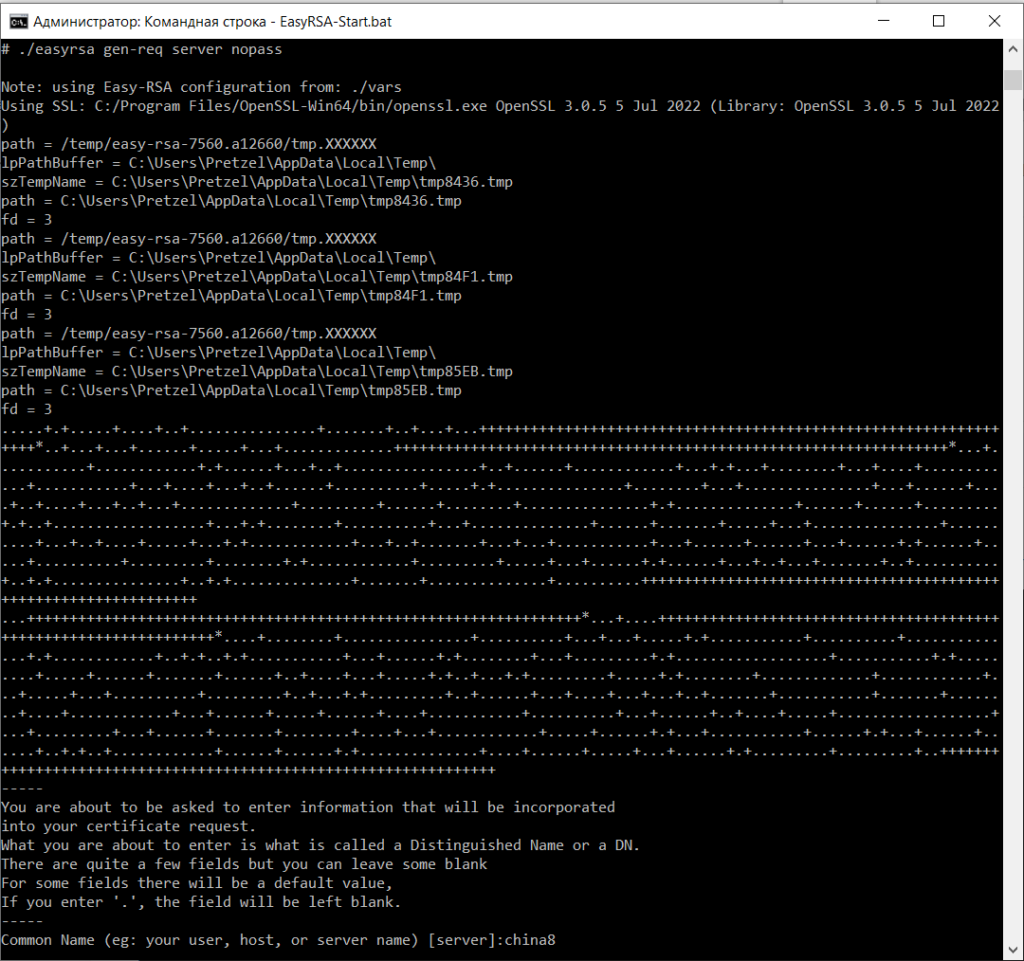

16. Вводим команду “./easyrsa gen-req server nopass” для генерации запроса на ключ и сертификат сервера. В Common Name я также указал “china8”

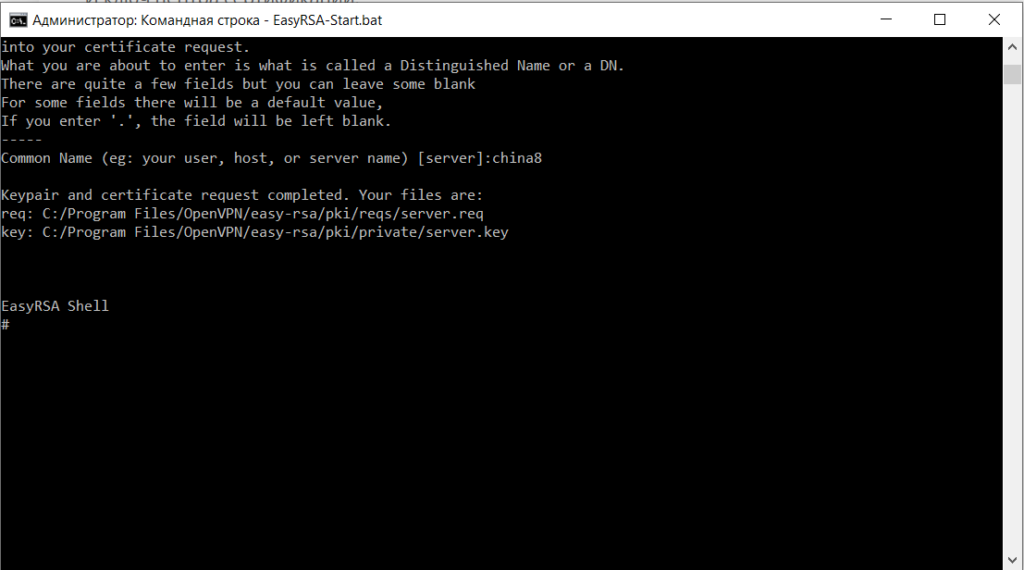

17. Запросы на ключ и сертификат сервера созданы:

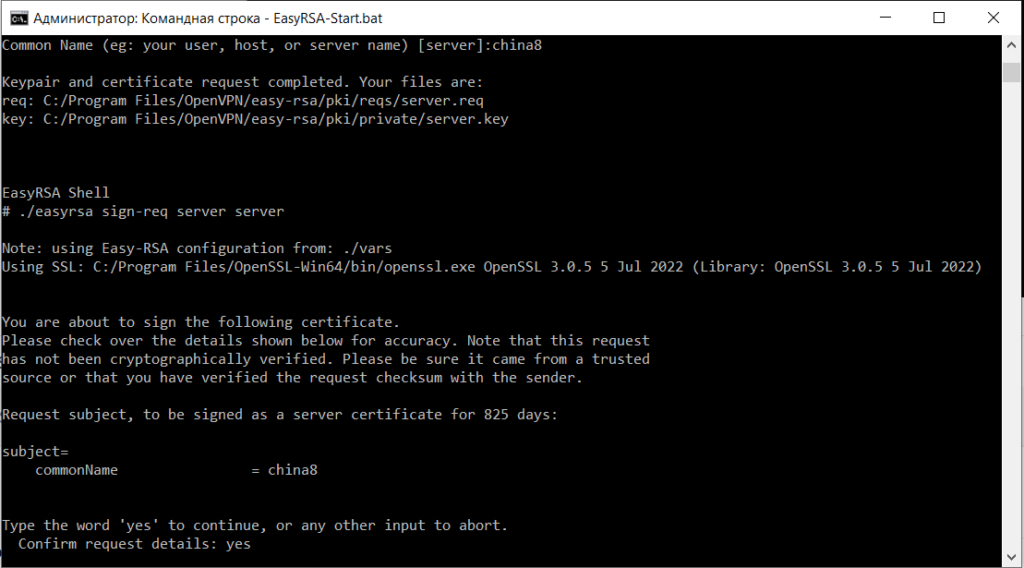

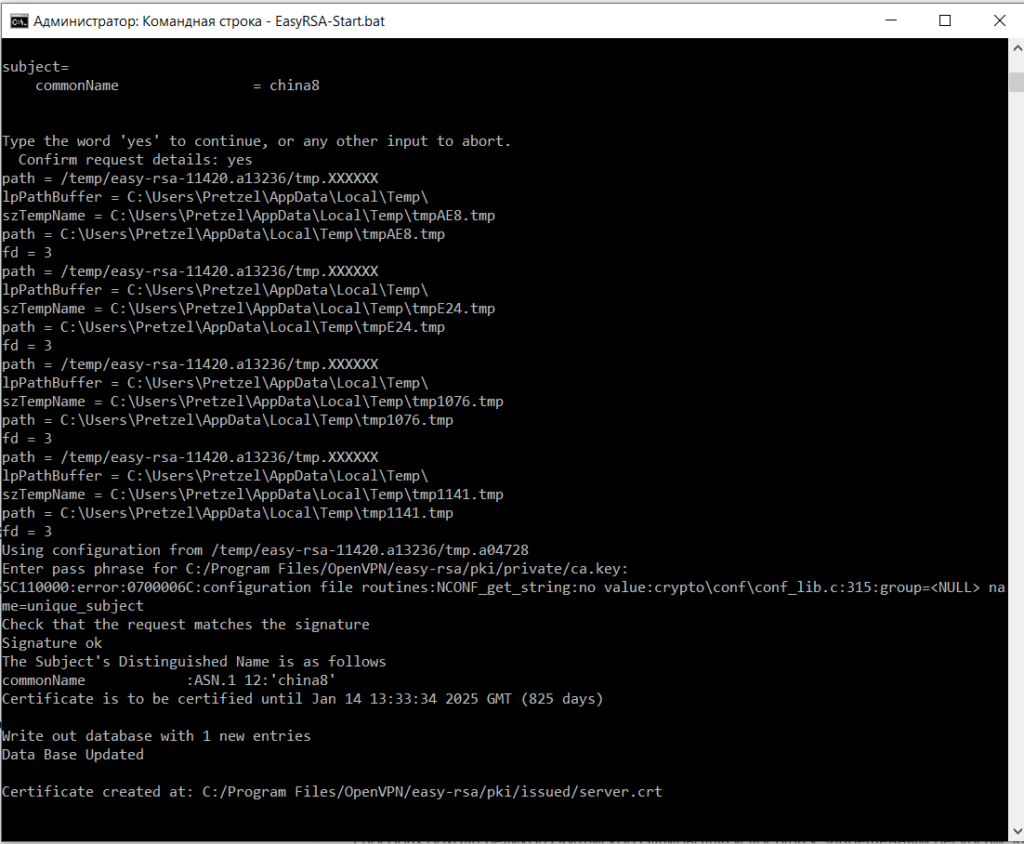

18. Командой “./easyrsa sign-req server server” подписываем запрос на сертификат. Пишем “yes”, подтверждая подпись запроса.

19. Вводим пароль, который мы придумали в пункте 14:

Таким образом мы создали подписанный сертификат для сервера на 825 дней (количество дней можно изменить путем добавления соответствующего параметра в файл vars)

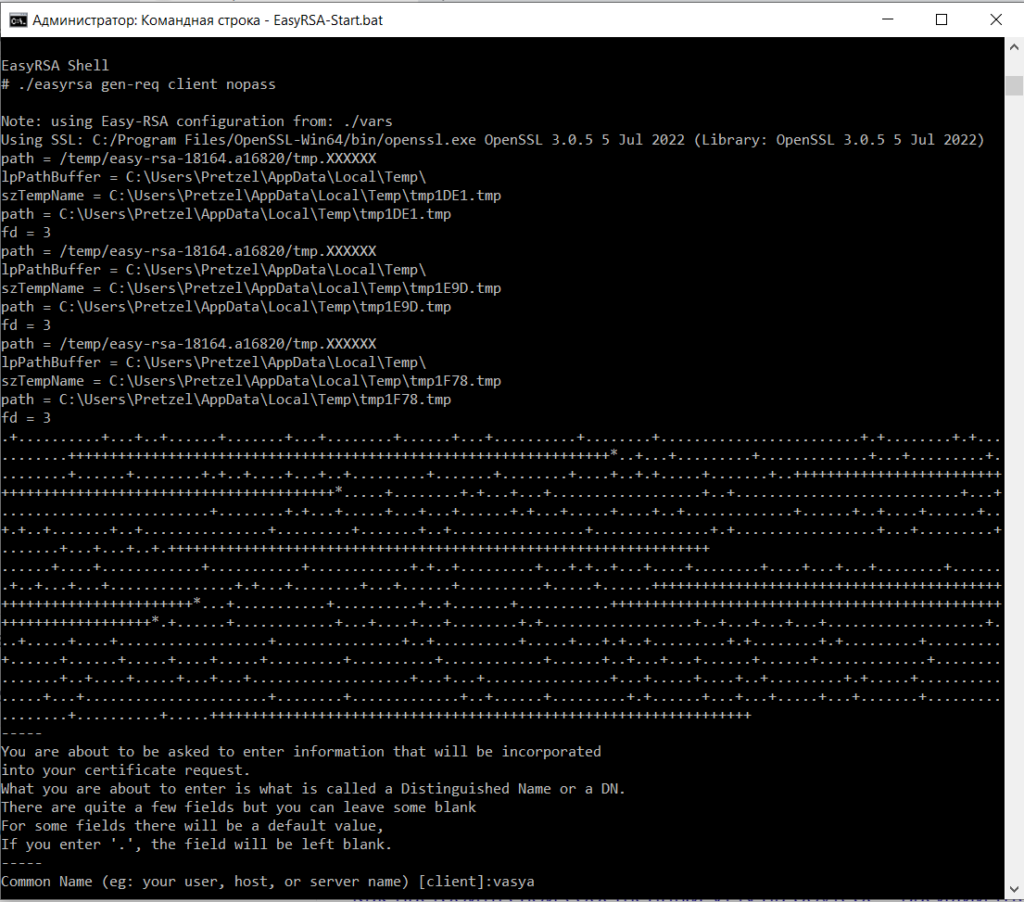

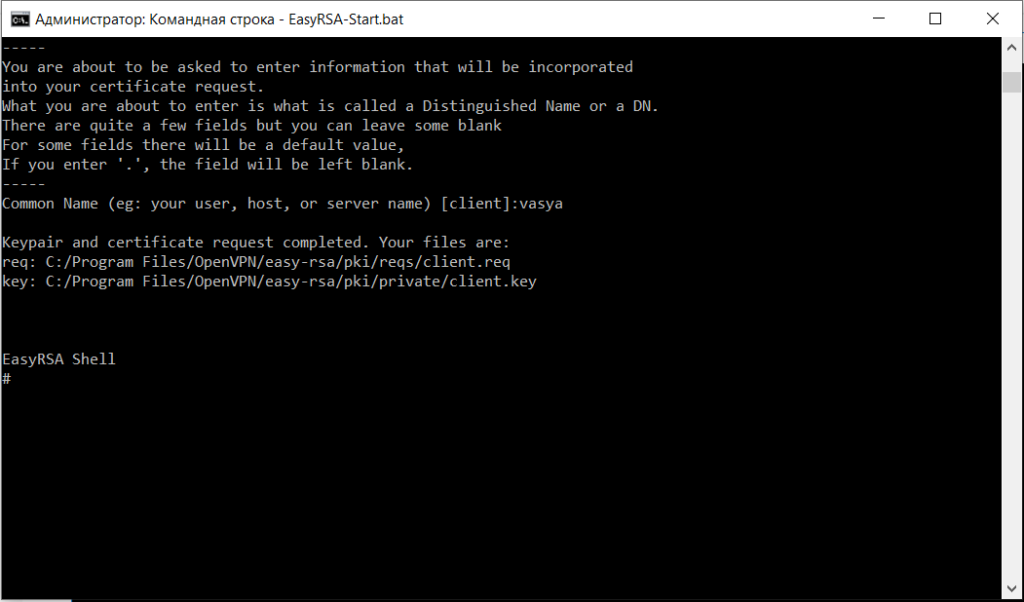

20. Вводим команду “./easyrsa gen-req client nopass” для запроса на сертификат клиента и ключ. Вводим имя клиента. Я ввел “vasya”:

21. Файлы созданы:

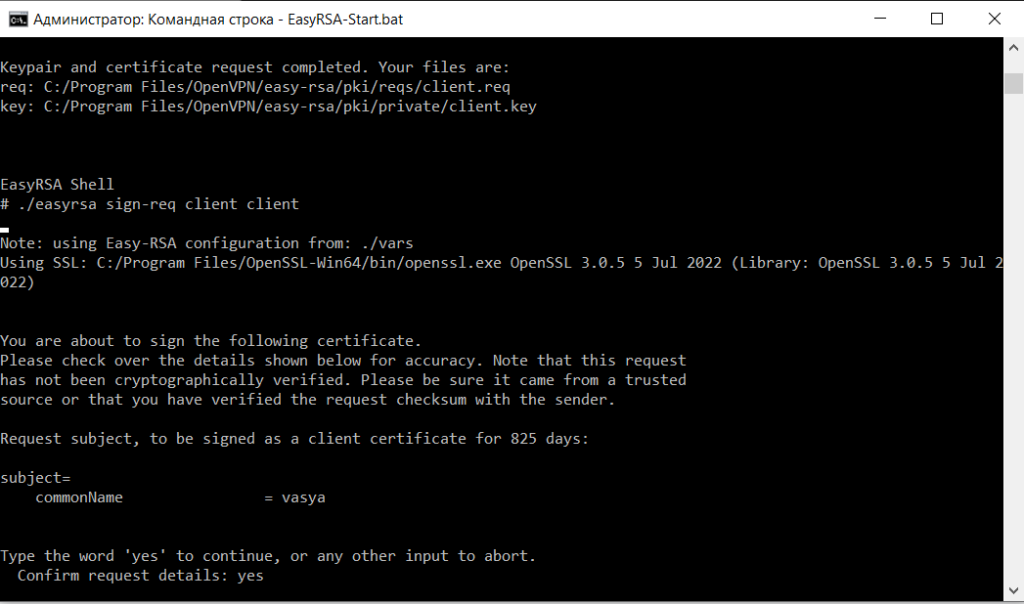

22. Командой “./easyrsa sign-req client client” подписываем сертификат. Также подтверждаем подпись командой “yes”

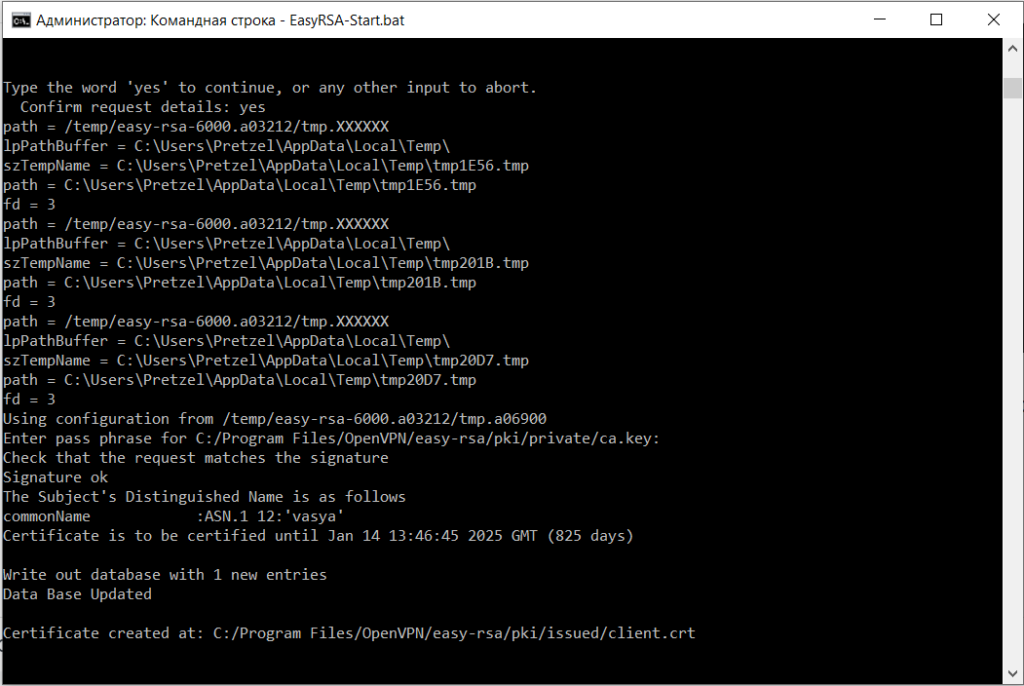

23. Вводим наш пароль и получаем файл клиентского сертификата:

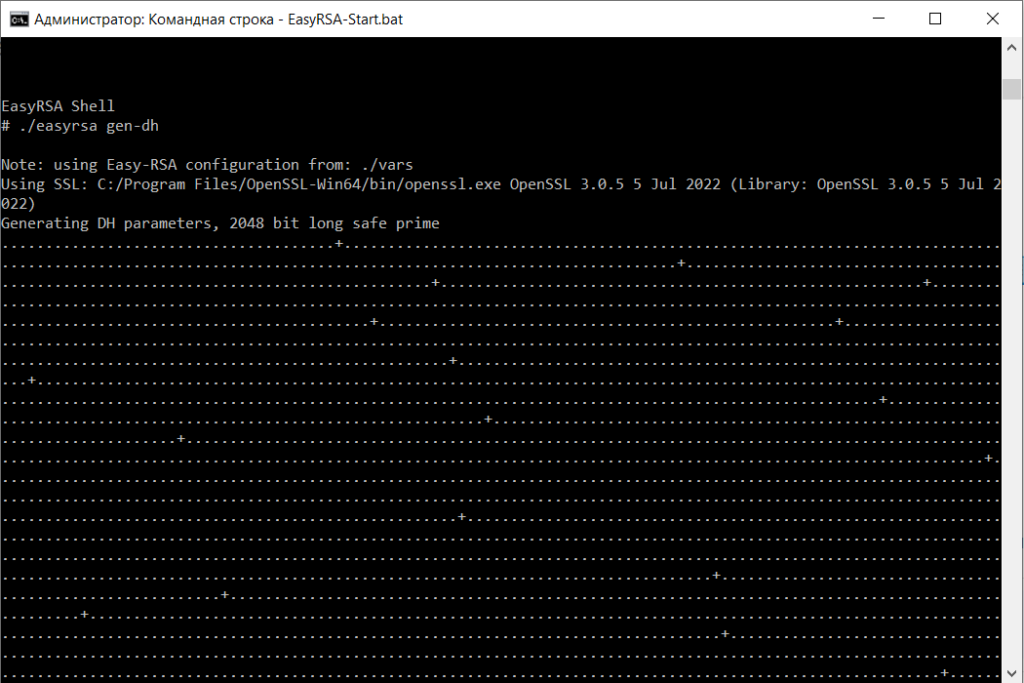

24. Теперь нужно создать файл Диффи-Хеллмана. Он создается командой “./easyrsa gen-dh”. Этот процесс может быть продолжительным:

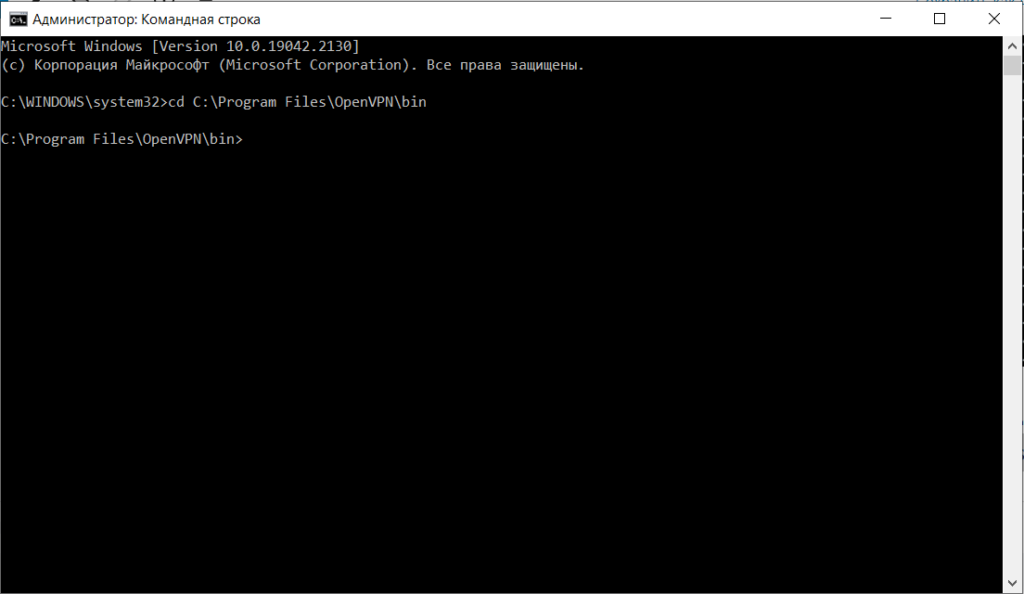

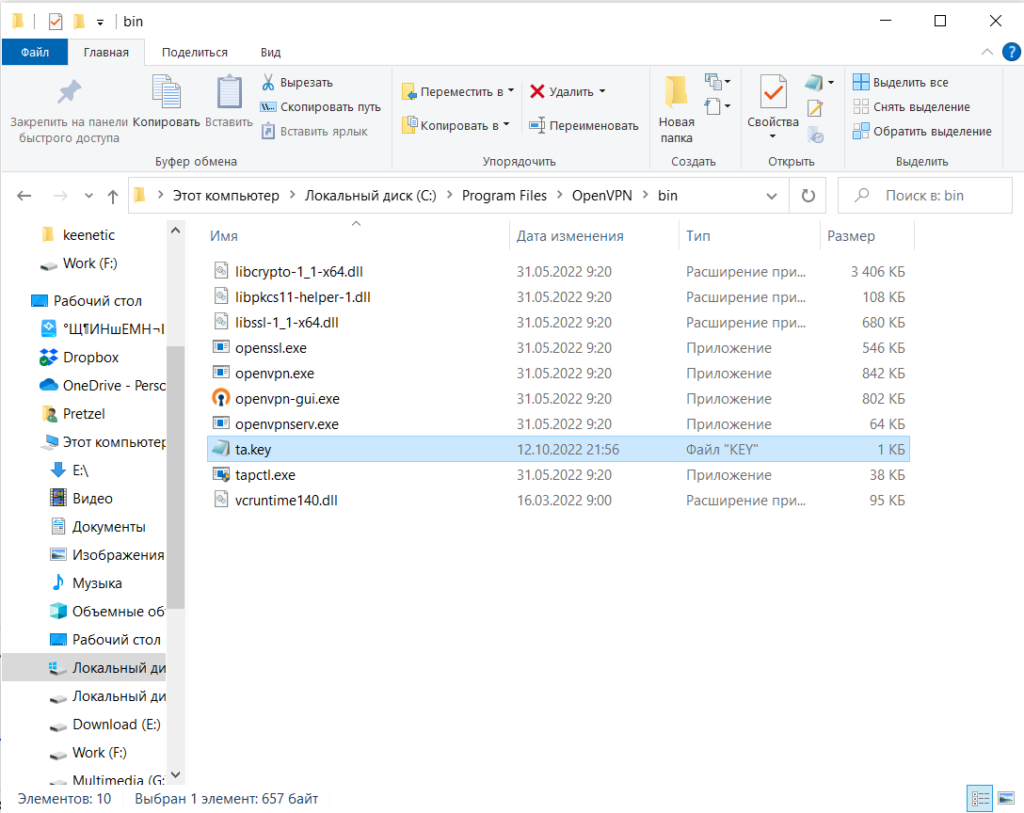

25. Далее создаем файл ключа HMAC. Для этого нужно заново зайти в командную строку с правами администратора как в пункте 10. После этого вводим путь “cd C:\Program Files\OpenVPN\bin“:

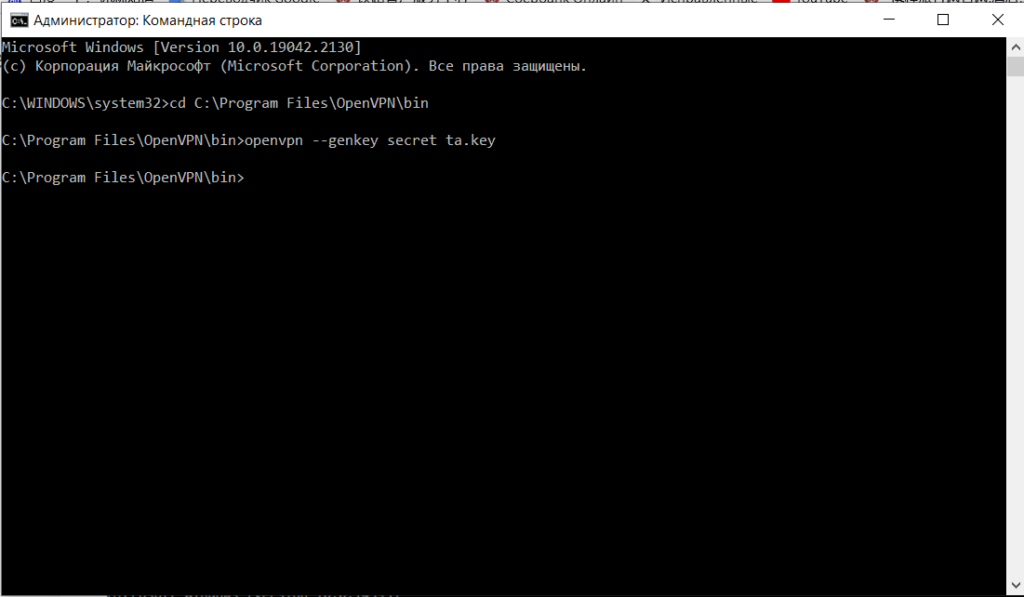

26. Вводим команду “openvpn –genkey secret ta.key“:

27. Теперь можем перейти к настройке сервера, так как необходимые для этого файлы сгенерированы. Возвращаемся к пункту 3 и вставляем содержимое наших файлов между соответствующих тэгов:

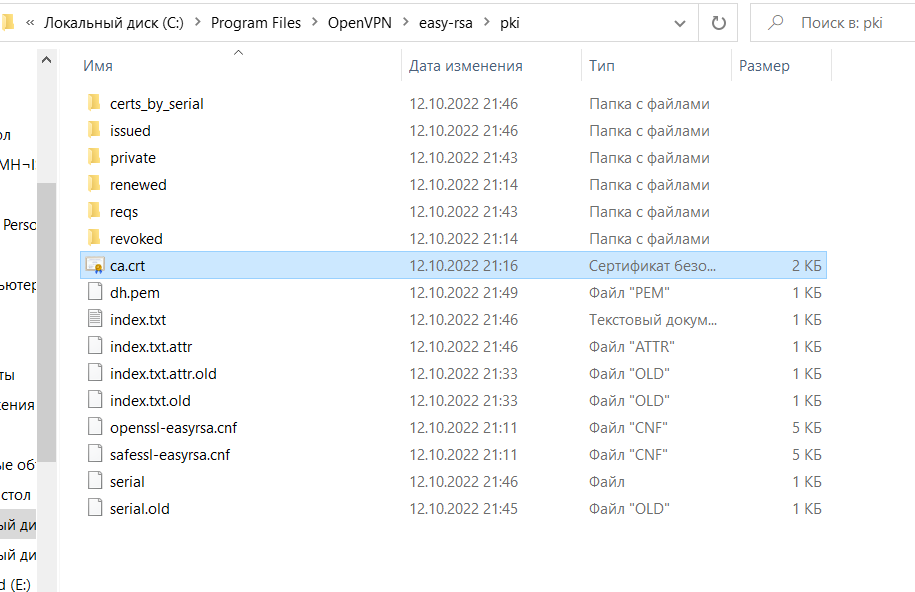

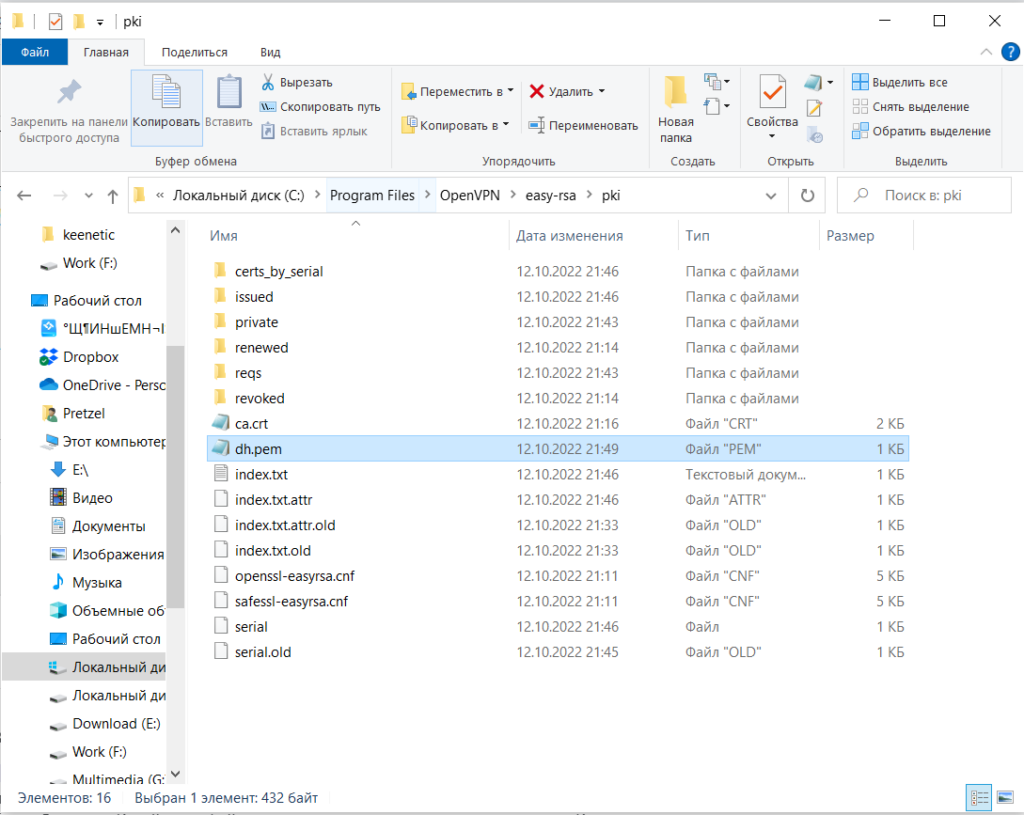

Между тэгами <ca></ca> вставляем содержимое файла ca.crt (для этого его нужно открыть в блокноте) из каталога “C:\Program Files\OpenVPN\easy-rsa\pki”:

В нашем случае у нас получится так:

<ca>

-----BEGIN CERTIFICATE-----

MIIDPDCCAiSgAwIBAgIUXz02jM3rjymCHLhtMQtgO7yPWbUwDQYJKoZIhvcNAQEL

BQAwETEPMA0GA1UEAwwGY2hpbmE4MB4XDTIyMTAxMjEzMTYyNFoXDTMyMTAwOTEz

MTYyNFowETEPMA0GA1UEAwwGY2hpbmE4MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A

MIIBCgKCAQEArT0yBUHHtHrBCVhooIuwg4jCTB121cBJJfrEuILpuz78+dt3Ip4u

OyYpzShPM8eG4kdGFhHvKccW4vh/kwk4fZB0GaOyxTA99wsjJFMsOYiqMaQBo2OR

JrKtkruvHcWzTR6uO5Z1wAuOQsgRQ5zPG8nB3mOHzKyMssF99DPy52MiV50P+Rch

btY0sBjZ4lvr0uph+sJezPc3+1YIkX/4DiRdDP8Jgk9YwIK/0MRuHHSo29WkS1N3

8HVw7KoOlJ9kvsB8XmZePSFk3VDF7ydQ86pRY7+/jcH29bz1A4aCxMgoUiGLzVTO

tyw/jWfEeExHfditl53RYS9vSX3SHz7gzQIDAQABo4GLMIGIMB0GA1UdDgQWBBTm

EO4KRBd0lHVua1WTT2H8E3mR/TBMBgNVHSMERTBDgBTmEO4KRBd0lHVua1WTT2H8

E3mR/aEVpBMwETEPMA0GA1UEAwwGY2hpbmE4ghRfPTaMzeuPKYIcuG0xC2A7vI9Z

tTAMBgNVHRMEBTADAQH/MAsGA1UdDwQEAwIBBjANBgkqhkiG9w0BAQsFAAOCAQEA

KyEA4tDf53OnCTT4EQMmMwL7UTCUVKztdqlVsMKLYrp1XOqK7YSs8oCoSV5J6rYM

9C3ameMXBZtae6ZaL5Z1xAZl2FJX/WW+x7wAWgK8CvFuXx5s9WBi3XxcjmqVPOOG

0iZSAYAyV+2KyPz7VEdV8QPArLa5w9rgpIoBgFmuwpfRsI9mlQLOkM1PLulbXMYS

Z0GnFC4ESriOamjSMVjnxg+yI3kM/p+OczTFJKdh1OQldEfR7lbYT9nroDOlBrN3

clexwbggsHOTlc9EKAsBQCF8Zrlg3JNUUv7lQLgCK30abNIoqQVdIvXAbLf1uXJX

EHXucHpX39zjjotxYqYT1w==

-----END CERTIFICATE-----

</ca>

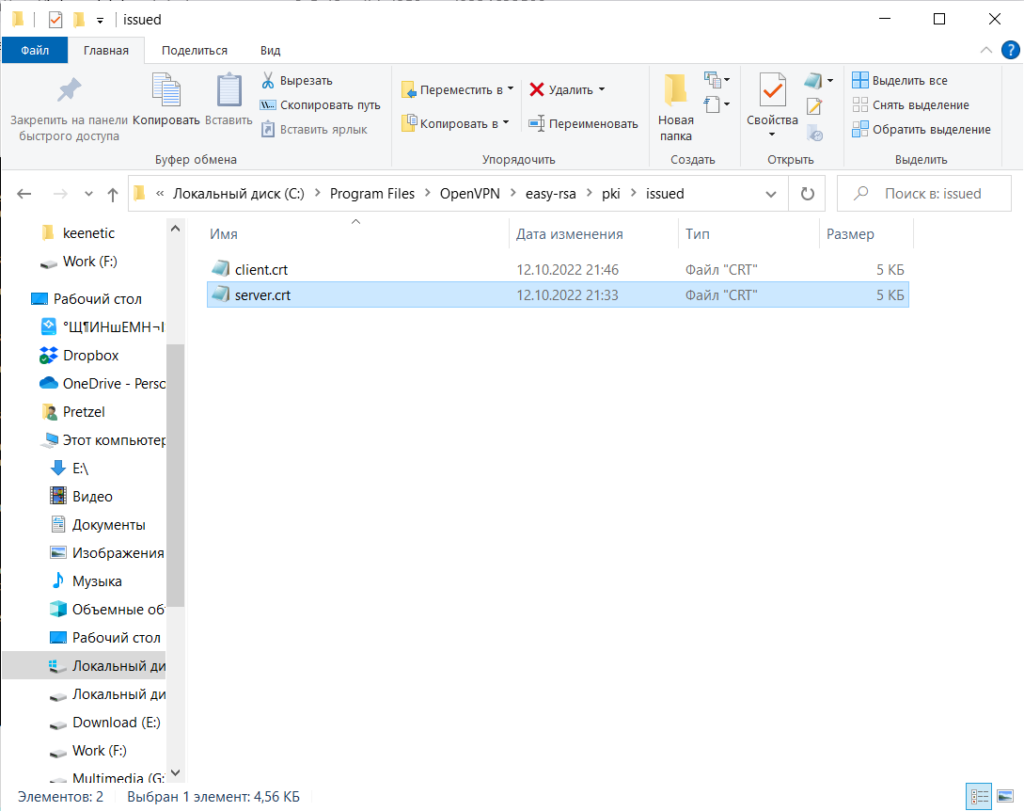

28. Между тэгами <cert></cert> вставляем конец содержимого файла server.crt из каталога “C:\Program Files\OpenVPN\easy-rsa\pki\issued”. Для этого так же открываем его в блокноте и копируем конец содержимого.

В нашем случае получается так:

<cert>

-----BEGIN CERTIFICATE-----

MIIDXjCCAkagAwIBAgIRALIm8+Ix5qHAj+IG2hvtApAwDQYJKoZIhvcNAQELBQAw

ETEPMA0GA1UEAwwGY2hpbmE4MB4XDTIyMTAxMjEzMzMzNFoXDTI1MDExNDEzMzMz

NFowETEPMA0GA1UEAwwGY2hpbmE4MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIB

CgKCAQEAs/E3xrg0cuNY9CLmTZx723L07YMX/VGaKXyDAqkXFUhPdhtxPi0g2rE6

7KmvwqU2d3L+nNTVkuiclKAp2qd9FotOtU/jp5lN41kVVSYc8TIU60AMZc5uheXC

zDh4p0fl4O9wv55wYwXiKYUr+s5DWyI8ybI+tVRI3iKU3JqXU/YRqMhTViOjf3Al

GtVVCax9lu/tSEyG+7EaFbOskQ0r9TvMKuojtg/ta9B7kZzfphL8r4nqS8rtZ3OK

SpbpFcJoO4fdxuLNFAJhDP/HYxf+m5fSwW7zSHso2Y/EZ1+yGkyWvqnShAyxgqCE

Utjb8tNuY35fMnrJ3XBODFN1aN3H5QIDAQABo4GwMIGtMAkGA1UdEwQCMAAwHQYD

VR0OBBYEFOwCX14AynHPdqlLfhgnUNIcggSHMEwGA1UdIwRFMEOAFOYQ7gpEF3SU

dW5rVZNPYfwTeZH9oRWkEzARMQ8wDQYDVQQDDAZjaGluYTiCFF89NozN648pghy4

bTELYDu8j1m1MBMGA1UdJQQMMAoGCCsGAQUFBwMBMAsGA1UdDwQEAwIFoDARBgNV

HREECjAIggZjaGluYTgwDQYJKoZIhvcNAQELBQADggEBAHALvw4g1wfuimJ8bR5B

4+Z6e2mmSQTqIHaOfEA0D0ScF2u6BNBBkxwSeFFHoqlWf5QwY6Y53fMB+KxAvYaV

XPgKdzxGZl6FbAQhfergFlu00njTVN6WJLDZ8BYQfNn30YlVWXoPDuHzpQzHYim+

NdMec88DL2y8Mnc6E6coCQwclD1Z8lia0RK8ssmPTZouqKPbjr6GmRDI8E4vBYdb

dg75PHzqYcRo/T77TtAldhxkM5BXWnWzlg54dB9Xe7r+C4gZlQK8N0s6Os/kPebf

3sWChkj4tuDgXScbdO6LWKM89zApj8D/mzeH/FmpCVrqZwuNBhHgZlbPUpDCOJGL

QkQ=

-----END CERTIFICATE-----

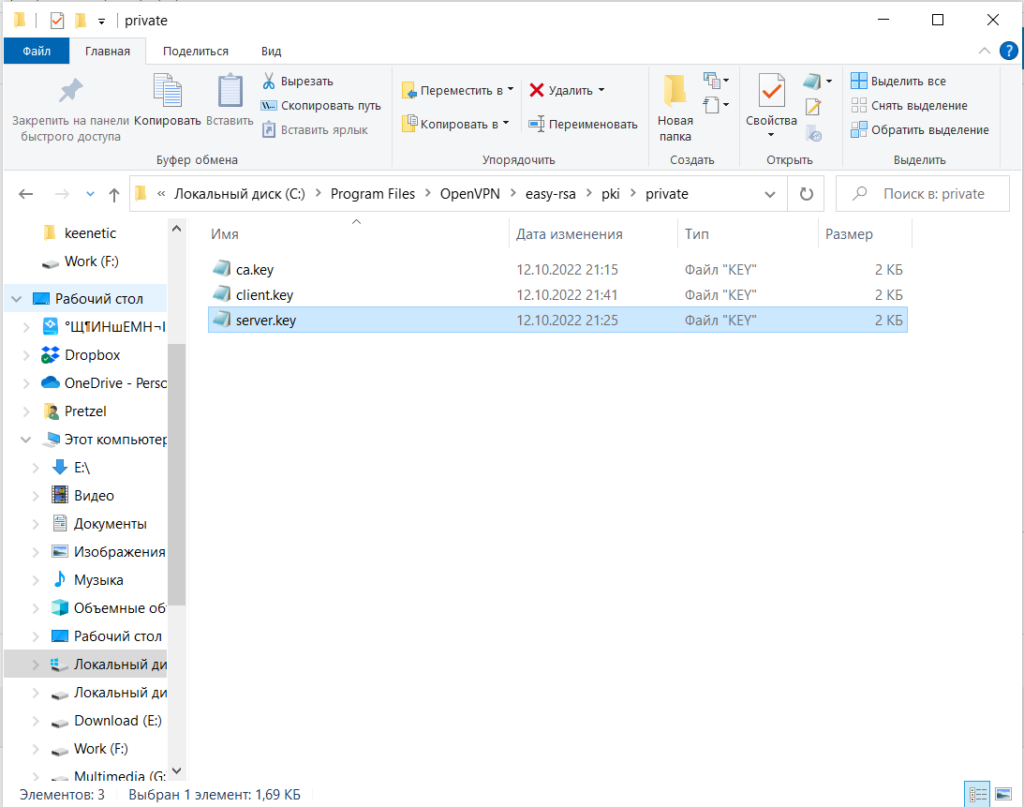

</cert>29. Между тэгами <key></key> вставляем содержимое файла server.key из каталога “C:\Program Files\OpenVPN\easy-rsa\pki\private”:

В нашем случае получается так:

<key>

-----BEGIN PRIVATE KEY-----

MIIEvQIBADANBgkqhkiG9w0BAQEFAASCBKcwggSjAgEAAoIBAQCz8TfGuDRy41j0

IuZNnHvbcvTtgxf9UZopfIMCqRcVSE92G3E+LSDasTrsqa/CpTZ3cv6c1NWS6JyU

oCnap30Wi061T+OnmU3jWRVVJhzxMhTrQAxlzm6F5cLMOHinR+Xg73C/nnBjBeIp

hSv6zkNbIjzJsj61VEjeIpTcmpdT9hGoyFNWI6N/cCUa1VUJrH2W7+1ITIb7sRoV

s6yRDSv1O8wq6iO2D+1r0HuRnN+mEvyviepLyu1nc4pKlukVwmg7h93G4s0UAmEM

/8djF/6bl9LBbvNIeyjZj8RnX7IaTJa+qdKEDLGCoIRS2Nvy025jfl8yesndcE4M

U3Vo3cflAgMBAAECggEALsYPjRC51XliWIev3NHF4kvV/d07QaZSD+GlPm5MqUQU

H6vPem2Joj86hWUwYkTGzTLvmz25zIe5l+qwJn2uBsusaHX9Q8YWWHgCExGmqU2u

4V3TOy13TkfkpGgzeKw4RYmIAc9CAIN5f/h1b6rpGEnkijtSkJj5ngBYOKXYm0Kl

/YnKvURoqZr1ctyLKpK96MnKvoWswjd8JYkq73tUvji8SH1UnhR2dALr7H+9iqJE

s9kpw3ytbZy9WbqRDlZsLVxhp56qMmg2HOXXSF04Phfq9qJYntqAzZJLNCDHZKPa

RMLre0icXHkgSx/aR3FAJXqUkHzOrLp9aJr02waYewKBgQDHPGPbfKTIyC5XbbgT

MGXiDwTfA9plzt+8yFzg8oAOxQrB1I5f2QTXi26sL7Kjedne+B11c9DaM0sB7zt0

4+52Vw/5LvykCpoLtR6QAsVq4GlqRoU2io2oVONxirFwargmTOvvxo7wCYIxEWCu

g7Np8o188Arnk7x912qnm+6SRwKBgQDnNZz5hT/cQYXRGu1sqQBkX0vFmPJDrgFN

1quM8+FsDxn5IpJ6eIQZ2BioT/Roc/eL2dLQbRhVg/dwRLJ1YDAZt+spJBmtWEPz

nkEDd+h5Zf0BKmn0gXhxgyGhm2TsHu3zmiPjadMWP8n44H7CzWv8vHU8xM8+4u9M

IQmhxyRecwKBgQCa3chJDeQQ5fmPoAubbt1jEIWazKXwyROE7MG1YQpFcMhhzlU1

D74BxbIrSZA0Hj1KYdaUO4g2c/Rz9n9i5uGvPxF9ghaDdHI1c33kNyM5ZmLKZzKZ

KK3gEMwSr9opJesqalRjNxZYYyu99GIQhPLrAc0VNoljZKT5tH6E9mJFdQKBgEKD

9AL8yKBu4TaFDqTiAdDecYgJNjkuSAXCqlvEladmuMwpnAZLwYVF2+IgDmo2YpMD

OVjo6cVAT+EmgkiuQWhEtwyA7DooWHQvpPiAeIrkQmMhdpX24VWWqgg6ElCznTUl

tQlpmmaeN1a4Dv+v5U8yUHAJFq46zykRoBnAlr/tAoGAfNrQeA0R83vvKsVQRHts

8tQMKAKckiYd9B7aEHkEKHlVUhK9hj+u6iGIXJE+ULmrY00xpfM+n2KT3hhPElUZ

/snbDiy3muvIO9rRHaGZ3H74Tc3wWz4o1St/O48eO5tnc9vjjKk4/4YcEL6/O8m0

K+EnOUU5gVY117DeACflhOE=

-----END PRIVATE KEY-----

</key>30. Между тэгами <dh></dh> вставляем содержимое файла dh.pem из каталога “C:\Program Files\OpenVPN\easy-rsa\pki”:

В нашем случае получается так:

<dh>

-----BEGIN DH PARAMETERS-----

MIIBCAKCAQEA4gFOKOEoaLL5cCTzv28lzJghYZ0NFR8Ysrmye5GQe5cEdkgGhOYi

6ZU8AvnT92LbNViGziea+WAvPrM0JYKHOVK4ySHofkPE92TrnyS38q6OgBnzZVX9

DgbdYkSKD3glFWXHo2gOEjWmsUdkJCxglyLR7W7DuRuGMjrz+6ST4recR/Sn9MdK

1BgPLcGJUR7P6HlbZycnHsod4xLJRP+VfNMkGNssAA07tCIXWAGemKsn10ck1GgJ

wPiSmBlzXsbayAVpMhX2hO/FarENXgn5f5KoClBBFlQVN1Nmd1tSXTIPBY8/6Kbf

7Rs4XMO54wQf/yxJWbqblislCnq0FcQhtwIBAg==

-----END DH PARAMETERS-----

<dh>31. Между тэгами <tls-auth></tls-auth> вставляем содержимое файла ta.key из каталога “C:\Program Files\OpenVPN\bin”:

В нашем случае получается так:

<tls-auth>

-----BEGIN OpenVPN Static key V1-----

f2470fe321f4e80ad3e37b6340dcbb56

7ee3e11bf684b91c15061e793bc4c2f4

bab971b93e926f153fb437243c4c827b

7ea49d526bf1764b0160cffe1c02e534

c8bdceb3ab12778852703fe5449304df

8bec38a2e8679d964d24f85eb0baf554

bb52612a8eb86d731e790b05a1bf2b2e

faa65ebf9d0feafbbc6a68ca83130b40

af898e526311d3c800eca7b70f54f683

0c48985080007e54e07641371e599bb4

d0fedaf22c5e171a9a3e53a218b0cdcb

f4669a1bd9a7b3c26073b6d636990033

b4ae68552f0e4afe2dcf41315bc81d95

44adc84872ae8b8b8163cc532dcc6944

b8bb34d1fd412283bedd9d78386b664b

955454a6c5259e6c9f351ec8657dffd0

-----END OpenVPN Static key V1-----

</tls-auth>32. В итоге у нас получится вот такой вот файл конфигурации сервера:

port 444

proto udp

dev tun

<ca>

-----BEGIN CERTIFICATE-----

MIIDPDCCAiSgAwIBAgIUXz02jM3rjymCHLhtMQtgO7yPWbUwDQYJKoZIhvcNAQEL

BQAwETEPMA0GA1UEAwwGY2hpbmE4MB4XDTIyMTAxMjEzMTYyNFoXDTMyMTAwOTEz

MTYyNFowETEPMA0GA1UEAwwGY2hpbmE4MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A

MIIBCgKCAQEArT0yBUHHtHrBCVhooIuwg4jCTB121cBJJfrEuILpuz78+dt3Ip4u

OyYpzShPM8eG4kdGFhHvKccW4vh/kwk4fZB0GaOyxTA99wsjJFMsOYiqMaQBo2OR

JrKtkruvHcWzTR6uO5Z1wAuOQsgRQ5zPG8nB3mOHzKyMssF99DPy52MiV50P+Rch

btY0sBjZ4lvr0uph+sJezPc3+1YIkX/4DiRdDP8Jgk9YwIK/0MRuHHSo29WkS1N3

8HVw7KoOlJ9kvsB8XmZePSFk3VDF7ydQ86pRY7+/jcH29bz1A4aCxMgoUiGLzVTO

tyw/jWfEeExHfditl53RYS9vSX3SHz7gzQIDAQABo4GLMIGIMB0GA1UdDgQWBBTm

EO4KRBd0lHVua1WTT2H8E3mR/TBMBgNVHSMERTBDgBTmEO4KRBd0lHVua1WTT2H8

E3mR/aEVpBMwETEPMA0GA1UEAwwGY2hpbmE4ghRfPTaMzeuPKYIcuG0xC2A7vI9Z

tTAMBgNVHRMEBTADAQH/MAsGA1UdDwQEAwIBBjANBgkqhkiG9w0BAQsFAAOCAQEA

KyEA4tDf53OnCTT4EQMmMwL7UTCUVKztdqlVsMKLYrp1XOqK7YSs8oCoSV5J6rYM

9C3ameMXBZtae6ZaL5Z1xAZl2FJX/WW+x7wAWgK8CvFuXx5s9WBi3XxcjmqVPOOG

0iZSAYAyV+2KyPz7VEdV8QPArLa5w9rgpIoBgFmuwpfRsI9mlQLOkM1PLulbXMYS

Z0GnFC4ESriOamjSMVjnxg+yI3kM/p+OczTFJKdh1OQldEfR7lbYT9nroDOlBrN3

clexwbggsHOTlc9EKAsBQCF8Zrlg3JNUUv7lQLgCK30abNIoqQVdIvXAbLf1uXJX

EHXucHpX39zjjotxYqYT1w==

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

MIIDXjCCAkagAwIBAgIRALIm8+Ix5qHAj+IG2hvtApAwDQYJKoZIhvcNAQELBQAw

ETEPMA0GA1UEAwwGY2hpbmE4MB4XDTIyMTAxMjEzMzMzNFoXDTI1MDExNDEzMzMz

NFowETEPMA0GA1UEAwwGY2hpbmE4MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIB

CgKCAQEAs/E3xrg0cuNY9CLmTZx723L07YMX/VGaKXyDAqkXFUhPdhtxPi0g2rE6

7KmvwqU2d3L+nNTVkuiclKAp2qd9FotOtU/jp5lN41kVVSYc8TIU60AMZc5uheXC

zDh4p0fl4O9wv55wYwXiKYUr+s5DWyI8ybI+tVRI3iKU3JqXU/YRqMhTViOjf3Al

GtVVCax9lu/tSEyG+7EaFbOskQ0r9TvMKuojtg/ta9B7kZzfphL8r4nqS8rtZ3OK

SpbpFcJoO4fdxuLNFAJhDP/HYxf+m5fSwW7zSHso2Y/EZ1+yGkyWvqnShAyxgqCE

Utjb8tNuY35fMnrJ3XBODFN1aN3H5QIDAQABo4GwMIGtMAkGA1UdEwQCMAAwHQYD

VR0OBBYEFOwCX14AynHPdqlLfhgnUNIcggSHMEwGA1UdIwRFMEOAFOYQ7gpEF3SU

dW5rVZNPYfwTeZH9oRWkEzARMQ8wDQYDVQQDDAZjaGluYTiCFF89NozN648pghy4

bTELYDu8j1m1MBMGA1UdJQQMMAoGCCsGAQUFBwMBMAsGA1UdDwQEAwIFoDARBgNV

HREECjAIggZjaGluYTgwDQYJKoZIhvcNAQELBQADggEBAHALvw4g1wfuimJ8bR5B

4+Z6e2mmSQTqIHaOfEA0D0ScF2u6BNBBkxwSeFFHoqlWf5QwY6Y53fMB+KxAvYaV

XPgKdzxGZl6FbAQhfergFlu00njTVN6WJLDZ8BYQfNn30YlVWXoPDuHzpQzHYim+

NdMec88DL2y8Mnc6E6coCQwclD1Z8lia0RK8ssmPTZouqKPbjr6GmRDI8E4vBYdb

dg75PHzqYcRo/T77TtAldhxkM5BXWnWzlg54dB9Xe7r+C4gZlQK8N0s6Os/kPebf

3sWChkj4tuDgXScbdO6LWKM89zApj8D/mzeH/FmpCVrqZwuNBhHgZlbPUpDCOJGL

QkQ=

-----END CERTIFICATE-----

</cert>

<key>

-----BEGIN PRIVATE KEY-----

MIIEvQIBADANBgkqhkiG9w0BAQEFAASCBKcwggSjAgEAAoIBAQCz8TfGuDRy41j0

IuZNnHvbcvTtgxf9UZopfIMCqRcVSE92G3E+LSDasTrsqa/CpTZ3cv6c1NWS6JyU

oCnap30Wi061T+OnmU3jWRVVJhzxMhTrQAxlzm6F5cLMOHinR+Xg73C/nnBjBeIp

hSv6zkNbIjzJsj61VEjeIpTcmpdT9hGoyFNWI6N/cCUa1VUJrH2W7+1ITIb7sRoV

s6yRDSv1O8wq6iO2D+1r0HuRnN+mEvyviepLyu1nc4pKlukVwmg7h93G4s0UAmEM

/8djF/6bl9LBbvNIeyjZj8RnX7IaTJa+qdKEDLGCoIRS2Nvy025jfl8yesndcE4M

U3Vo3cflAgMBAAECggEALsYPjRC51XliWIev3NHF4kvV/d07QaZSD+GlPm5MqUQU

H6vPem2Joj86hWUwYkTGzTLvmz25zIe5l+qwJn2uBsusaHX9Q8YWWHgCExGmqU2u

4V3TOy13TkfkpGgzeKw4RYmIAc9CAIN5f/h1b6rpGEnkijtSkJj5ngBYOKXYm0Kl

/YnKvURoqZr1ctyLKpK96MnKvoWswjd8JYkq73tUvji8SH1UnhR2dALr7H+9iqJE

s9kpw3ytbZy9WbqRDlZsLVxhp56qMmg2HOXXSF04Phfq9qJYntqAzZJLNCDHZKPa

RMLre0icXHkgSx/aR3FAJXqUkHzOrLp9aJr02waYewKBgQDHPGPbfKTIyC5XbbgT

MGXiDwTfA9plzt+8yFzg8oAOxQrB1I5f2QTXi26sL7Kjedne+B11c9DaM0sB7zt0

4+52Vw/5LvykCpoLtR6QAsVq4GlqRoU2io2oVONxirFwargmTOvvxo7wCYIxEWCu

g7Np8o188Arnk7x912qnm+6SRwKBgQDnNZz5hT/cQYXRGu1sqQBkX0vFmPJDrgFN

1quM8+FsDxn5IpJ6eIQZ2BioT/Roc/eL2dLQbRhVg/dwRLJ1YDAZt+spJBmtWEPz

nkEDd+h5Zf0BKmn0gXhxgyGhm2TsHu3zmiPjadMWP8n44H7CzWv8vHU8xM8+4u9M

IQmhxyRecwKBgQCa3chJDeQQ5fmPoAubbt1jEIWazKXwyROE7MG1YQpFcMhhzlU1

D74BxbIrSZA0Hj1KYdaUO4g2c/Rz9n9i5uGvPxF9ghaDdHI1c33kNyM5ZmLKZzKZ

KK3gEMwSr9opJesqalRjNxZYYyu99GIQhPLrAc0VNoljZKT5tH6E9mJFdQKBgEKD

9AL8yKBu4TaFDqTiAdDecYgJNjkuSAXCqlvEladmuMwpnAZLwYVF2+IgDmo2YpMD

OVjo6cVAT+EmgkiuQWhEtwyA7DooWHQvpPiAeIrkQmMhdpX24VWWqgg6ElCznTUl

tQlpmmaeN1a4Dv+v5U8yUHAJFq46zykRoBnAlr/tAoGAfNrQeA0R83vvKsVQRHts

8tQMKAKckiYd9B7aEHkEKHlVUhK9hj+u6iGIXJE+ULmrY00xpfM+n2KT3hhPElUZ

/snbDiy3muvIO9rRHaGZ3H74Tc3wWz4o1St/O48eO5tnc9vjjKk4/4YcEL6/O8m0

K+EnOUU5gVY117DeACflhOE=

-----END PRIVATE KEY-----

</key>

<dh>

-----BEGIN DH PARAMETERS-----

MIIBCAKCAQEA4gFOKOEoaLL5cCTzv28lzJghYZ0NFR8Ysrmye5GQe5cEdkgGhOYi

6ZU8AvnT92LbNViGziea+WAvPrM0JYKHOVK4ySHofkPE92TrnyS38q6OgBnzZVX9

DgbdYkSKD3glFWXHo2gOEjWmsUdkJCxglyLR7W7DuRuGMjrz+6ST4recR/Sn9MdK

1BgPLcGJUR7P6HlbZycnHsod4xLJRP+VfNMkGNssAA07tCIXWAGemKsn10ck1GgJ

wPiSmBlzXsbayAVpMhX2hO/FarENXgn5f5KoClBBFlQVN1Nmd1tSXTIPBY8/6Kbf

7Rs4XMO54wQf/yxJWbqblislCnq0FcQhtwIBAg==

-----END DH PARAMETERS-----

</dh>

topology subnet

server 10.9.0.0 255.255.255.0

keepalive 10 120

<tls-auth>

-----BEGIN OpenVPN Static key V1-----

f2470fe321f4e80ad3e37b6340dcbb56

7ee3e11bf684b91c15061e793bc4c2f4

bab971b93e926f153fb437243c4c827b

7ea49d526bf1764b0160cffe1c02e534

c8bdceb3ab12778852703fe5449304df

8bec38a2e8679d964d24f85eb0baf554

bb52612a8eb86d731e790b05a1bf2b2e

faa65ebf9d0feafbbc6a68ca83130b40

af898e526311d3c800eca7b70f54f683

0c48985080007e54e07641371e599bb4

d0fedaf22c5e171a9a3e53a218b0cdcb

f4669a1bd9a7b3c26073b6d636990033

b4ae68552f0e4afe2dcf41315bc81d95

44adc84872ae8b8b8163cc532dcc6944

b8bb34d1fd412283bedd9d78386b664b

955454a6c5259e6c9f351ec8657dffd0

-----END OpenVPN Static key V1-----

</tls-auth>

key-direction 0

cipher AES-256-CBC

persist-key

persist-tun

verb 3

explicit-exit-notify 1

push "route 0.0.0.0 0.0.0.0"

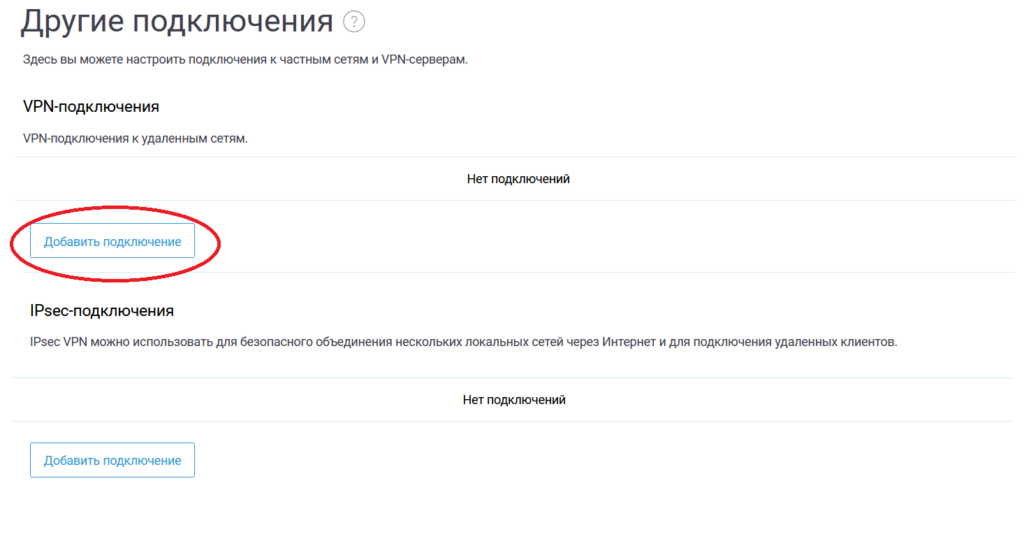

push "dhcp-option DNS 8.8.8.8"33. Теперь мы можем создать сервер OpenVPN на нашем роутере. Для начала перейдем в “Интернет – Другие подключения – VPN-подключения” в настройках роутера и нажмем на “Добавить подключение“:

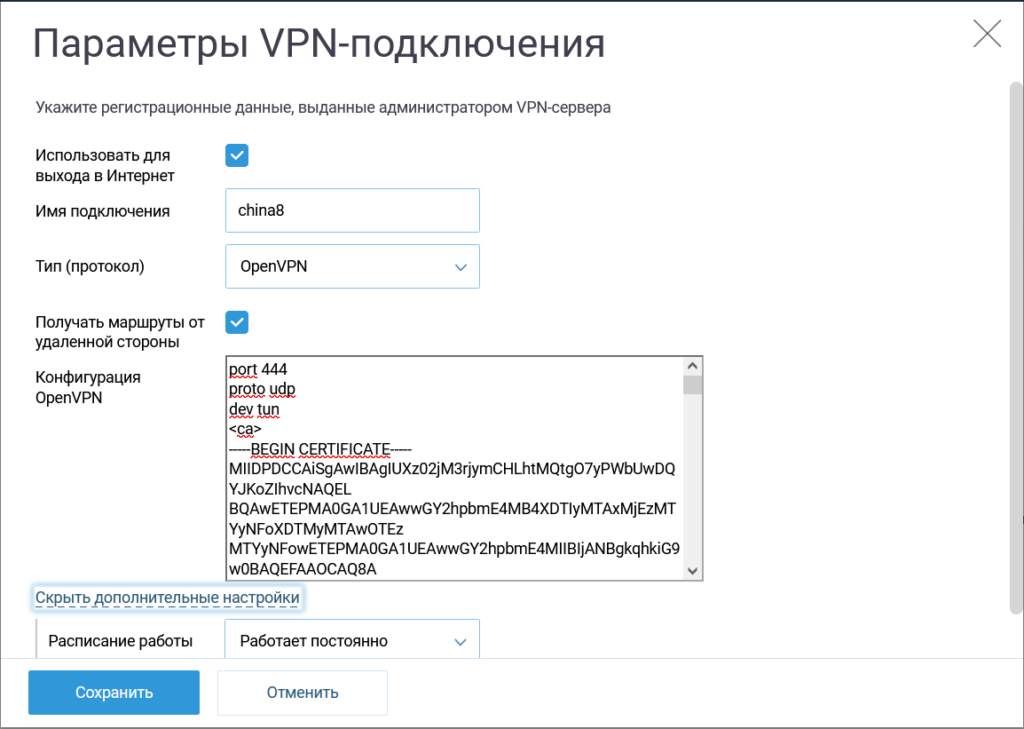

34. Выбираем тип “OpenVPN”, придумываем имя подключению и в поле конфигурации копируем все содержимое нашего файла конфигурации:

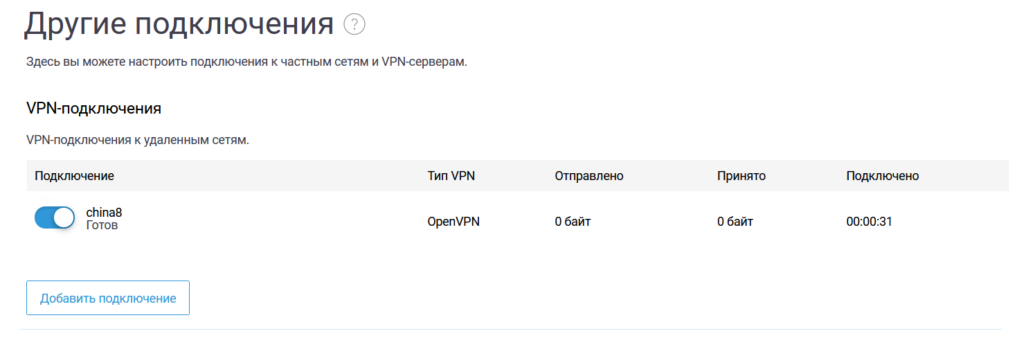

35. Сохраняем и включаем ползунок. Если все нормально, то подключение перейдет в статус “готов”:

36. Теперь создаем файл конфигурации для клиента. Его скелет будет такой:

client

dev tun

proto udp

remote xxx.keenetic.pro 444 - здесь нужно будет вписать адрес роутера

persist-key

persist-tun

<ca>

Здесь будет находиться сертификат удостоверяющего центра

</ca>

<cert>

Здесь будет находиться тело сертификата

</cert>

<key>

Здесь будет тело закрытого ключа

</key>

<tls-auth>

Здесь будет содержимое ключа HMAC

</tls-auth>

key-direction 1

cipher AES-256-CBC

verb 337. По аналогии с конфигуратором сервера вставляем данные из полученных ранее файлов:

в <ca></ca> вставляем код из файла C:\Program Files\OpenVPN\easy-rsa\pki\ca.crt

в <cert></cert> вставляем код из файла C:\Program Files\OpenVPN\easy-rsa\pki\issued\client.crt

в <key></key> вставляем код из файла C:\Program Files\OpenVPN\easy-rsa\pki\private\client.key

в <tls-auth></tls-auth> вставляем код из файла C:\Program Files\OpenVPN\bin\ta.txt

В итоге у нас должен получиться такой файл конфигурации для клиента:

client

dev tun

proto udp

remote xxx.keenetic.pro 444

persist-key

persist-tun

<ca>

-----BEGIN CERTIFICATE-----

MIIDPDCCAiSgAwIBAgIUXz02jM3rjymCHLhtMQtgO7yPWbUwDQYJKoZIhvcNAQEL

BQAwETEPMA0GA1UEAwwGY2hpbmE4MB4XDTIyMTAxMjEzMTYyNFoXDTMyMTAwOTEz

MTYyNFowETEPMA0GA1UEAwwGY2hpbmE4MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A

MIIBCgKCAQEArT0yBUHHtHrBCVhooIuwg4jCTB121cBJJfrEuILpuz78+dt3Ip4u

OyYpzShPM8eG4kdGFhHvKccW4vh/kwk4fZB0GaOyxTA99wsjJFMsOYiqMaQBo2OR

JrKtkruvHcWzTR6uO5Z1wAuOQsgRQ5zPG8nB3mOHzKyMssF99DPy52MiV50P+Rch

btY0sBjZ4lvr0uph+sJezPc3+1YIkX/4DiRdDP8Jgk9YwIK/0MRuHHSo29WkS1N3

8HVw7KoOlJ9kvsB8XmZePSFk3VDF7ydQ86pRY7+/jcH29bz1A4aCxMgoUiGLzVTO

tyw/jWfEeExHfditl53RYS9vSX3SHz7gzQIDAQABo4GLMIGIMB0GA1UdDgQWBBTm

EO4KRBd0lHVua1WTT2H8E3mR/TBMBgNVHSMERTBDgBTmEO4KRBd0lHVua1WTT2H8

E3mR/aEVpBMwETEPMA0GA1UEAwwGY2hpbmE4ghRfPTaMzeuPKYIcuG0xC2A7vI9Z

tTAMBgNVHRMEBTADAQH/MAsGA1UdDwQEAwIBBjANBgkqhkiG9w0BAQsFAAOCAQEA

KyEA4tDf53OnCTT4EQMmMwL7UTCUVKztdqlVsMKLYrp1XOqK7YSs8oCoSV5J6rYM

9C3ameMXBZtae6ZaL5Z1xAZl2FJX/WW+x7wAWgK8CvFuXx5s9WBi3XxcjmqVPOOG

0iZSAYAyV+2KyPz7VEdV8QPArLa5w9rgpIoBgFmuwpfRsI9mlQLOkM1PLulbXMYS

Z0GnFC4ESriOamjSMVjnxg+yI3kM/p+OczTFJKdh1OQldEfR7lbYT9nroDOlBrN3

clexwbggsHOTlc9EKAsBQCF8Zrlg3JNUUv7lQLgCK30abNIoqQVdIvXAbLf1uXJX

EHXucHpX39zjjotxYqYT1w==

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

MIIDSjCCAjKgAwIBAgIRAIfaQu7ZQKQdpNoqQbg3CjIwDQYJKoZIhvcNAQELBQAw

ETEPMA0GA1UEAwwGY2hpbmE4MB4XDTIyMTAxMjEzNDY0NVoXDTI1MDExNDEzNDY0

NVowEDEOMAwGA1UEAwwFdmFzeWEwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEK

AoIBAQC3ymvmefFH9gjQjsrhtPmNv6+k7TO4Dp+8VDtZaWLZBwrNuAohSybbVflb

oH3JjtluTZS9Woz0AW/eY3jRMnFWOdlbHTaQz+beMu9S8n1qHaNwh0N2+mCue2Tp

6SFS4jWCpKkxB6PDjDTceTNASNQrs0GIWw4e9eugnD6m4ZWGVrFPc/FdIhB1C4G4

xu88gpBwsVAOe7+Bc2hj4SJ4YvCOyVAwDmDs+Gx5Vwwn1j8Bp4YvyyHwLHsRSmtb

sEhn8tvbCM2NM8I/6feRDB9gA8gTiOEDSXGZ+kOdFDSga2o40WAWUm4oy8nUFkS0

bSJV85XtH0y7Uhs9m1WtPtNtOeDBAgMBAAGjgZ0wgZowCQYDVR0TBAIwADAdBgNV

HQ4EFgQU9PxQVhimaEQadbR+KoR8asqhuPcwTAYDVR0jBEUwQ4AU5hDuCkQXdJR1

bmtVk09h/BN5kf2hFaQTMBExDzANBgNVBAMMBmNoaW5hOIIUXz02jM3rjymCHLht

MQtgO7yPWbUwEwYDVR0lBAwwCgYIKwYBBQUHAwIwCwYDVR0PBAQDAgeAMA0GCSqG

SIb3DQEBCwUAA4IBAQBuzoH1kNkjRn8qa1IV/xrP1ovY7G88718EBGwctGulZe84

jvR688SJNLvNH5uRwHNJWk6NnILxHU5os7iILw4z5vRSSPppudX2VUR5yktxe7PD

UX9hzXQvgaZXBC1IaZFxEOpLcdT+OLG7P/su5NNaB1fGlifZIUD6OElEzVp5blkA

PikhcdmX41eaQSzIhpIGIZxwn16hVn06IWdz+kuLzKIMVQSaT5AHpxs+dUkUY+HO

nVkEKYybEMP/lDLaYuDvDHrC+KTDKZXQ2+tRZnlBTspArKZqg1JK/xgCCd2Adr8D

WVvGDNSlaCW/x5+aALMftFgImnNsgwlJQVNcXFto

-----END CERTIFICATE-----

</cert>

<key>

-----BEGIN PRIVATE KEY-----

MIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQC3ymvmefFH9gjQ

jsrhtPmNv6+k7TO4Dp+8VDtZaWLZBwrNuAohSybbVflboH3JjtluTZS9Woz0AW/e

Y3jRMnFWOdlbHTaQz+beMu9S8n1qHaNwh0N2+mCue2Tp6SFS4jWCpKkxB6PDjDTc

eTNASNQrs0GIWw4e9eugnD6m4ZWGVrFPc/FdIhB1C4G4xu88gpBwsVAOe7+Bc2hj

4SJ4YvCOyVAwDmDs+Gx5Vwwn1j8Bp4YvyyHwLHsRSmtbsEhn8tvbCM2NM8I/6feR

DB9gA8gTiOEDSXGZ+kOdFDSga2o40WAWUm4oy8nUFkS0bSJV85XtH0y7Uhs9m1Wt

PtNtOeDBAgMBAAECggEAUQymOrRJ8AcS6g4ecByj9Ju0tJGaPi/Mx3uJ1KtB2R1e

6Uugw//lOdKXLY4ACrPBNQBneH2HLU+46qSJMhABpRnLvX+LgZ79W72whq7DGdnK

KqSr3rsZibiGzxRtCqURHfTJXALXeDPLV/Lm5BF552+clao59vNSHrjodCWFEAFJ

phODPDHljrRRDwyd9x/7sBeo9xXoJsYkjhBXEpTgYL5C16p/oYydlhMrI9QzudJw

mlUwWBJJ10OWDKYok2Ce5ijiLMVspASqqP9fxI3ike0FI637Nfx9qmYbPkN+vXOu

DmAKIjrn6gN2v+5HSy9DKmQDrhToWplbXGEVyjknJQKBgQDh1w/b8CmWGJK1alRJ

aZyRfD/T/3wqOy7cnzCT72JYaJqzXfDZryupZIWAGLpG7UWymygOZtCVLA9EA3AU

J4gjvVEnkDOwi+plPLGU5tjIS29LzRhx51ho/bUfjOwKtmxK6OJFXWKcvrmP9KKg

IVYZ0L9RBQVWEl3PccHgjFM70wKBgQDQVcp1rWj+BMNG2eiHDdR6D2vQqXQR/JOw

DpdogBeAQ1GT/Xrwtgrqi7FWkQ8zNJQwNXqv/7YtgYzYvQG4EawhvR2pNzDc/sFy

FwodKxtmQCmbKG8jLrliKnxOtfPPJR5Ezjc1OD8gcazPOMMZ+vIgiGmIBy8wp3TH

oc0FoLe4mwKBgHDDZFzKDsmuHVrN66X4QL/3zRr6XzHq+RwZtDS5e15vZIcY6dCX

gXKECZCLSD9v67Qhep+uQImrRTgNi2HU10oZFjNt8hE921yPMJALr8RavgiYMJN3

ExLhUxWc1KMIsQu6OniuBzYCmT7CxIy1+HrNWymGG0L9yq9wuoB3MHwXAoGBANAQ

nj6gjXcD8rLT9jLLUSUGObsPQWilRCpUqEopg08J7HNMeHfml0hfcyDthqyxGj57

aqhTTfJsq+nZ+dmHbM3VPcY95IMRusji0asH3jlkYykeXMBabbLok3VYqsJ6Y5x8

Bw8TuZgBb4EVQ2SzBxYOpra/1hVVaH/nzAaO2G15AoGBAKYqx5yGkFmCIUfoomYx

PIRFAJTIKzcCKfGqHZUEYV5fwI7MMM4GTdsx44SKbDJyOzbnZef462De3SysGiXW

1Ow4/AsyWpRV1zmPCf7yonvib/OODtaT3+nWm3Ak58OOsfcGJCxJ5vdET48RyxhI

JOY6G7QCKA4pLURgibAAT6S9

-----END PRIVATE KEY-----

</key>

<tls-auth>

-----BEGIN OpenVPN Static key V1-----

f2470fe321f4e80ad3e37b6340dcbb56

7ee3e11bf684b91c15061e793bc4c2f4

bab971b93e926f153fb437243c4c827b

7ea49d526bf1764b0160cffe1c02e534

c8bdceb3ab12778852703fe5449304df

8bec38a2e8679d964d24f85eb0baf554

bb52612a8eb86d731e790b05a1bf2b2e

faa65ebf9d0feafbbc6a68ca83130b40

af898e526311d3c800eca7b70f54f683

0c48985080007e54e07641371e599bb4

d0fedaf22c5e171a9a3e53a218b0cdcb

f4669a1bd9a7b3c26073b6d636990033

b4ae68552f0e4afe2dcf41315bc81d95

44adc84872ae8b8b8163cc532dcc6944

b8bb34d1fd412283bedd9d78386b664b

955454a6c5259e6c9f351ec8657dffd0

-----END OpenVPN Static key V1-----

</tls-auth>

key-direction 1

cipher AES-256-CBC

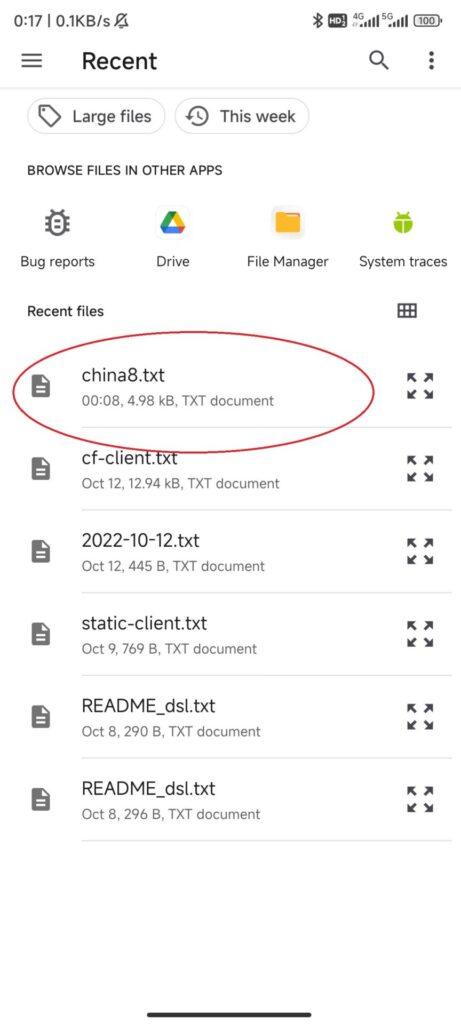

verb 338. Теперь сохраняем этот файл с разрешением .txt и копируем на мобильный телефон (либо оставляем на компьютере с разрешением *.ovpn, если соединение планируется осуществлять с пк)

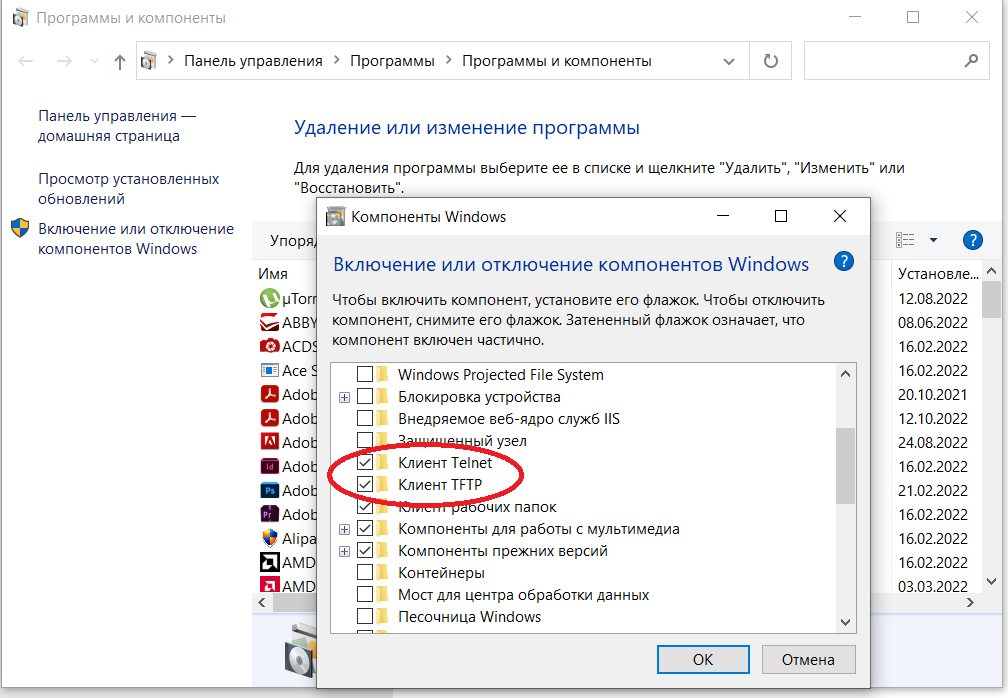

40. Теперь нам нужно настроить наш роутер для работы с vpn соединением. Для этого потребуется вписать несколько команд через службу Telnet. В современных версиях Windows она, к сожалению, отключена. Поэтому предварительно нужно ее включить. Переходим в “Пуск – Параметры – Приложения – Программы и компоненты – Включение или отключение компонентов Windows“. В появившемся списке включаем эти два пункта:

41. Теперь нам нужно разрешить удаленное управление роутером через службу Telnet. Для этого переходим в “Управление – Пользователи и доступ – Удаленный доступ” и включаем параметр “по TELNET“:

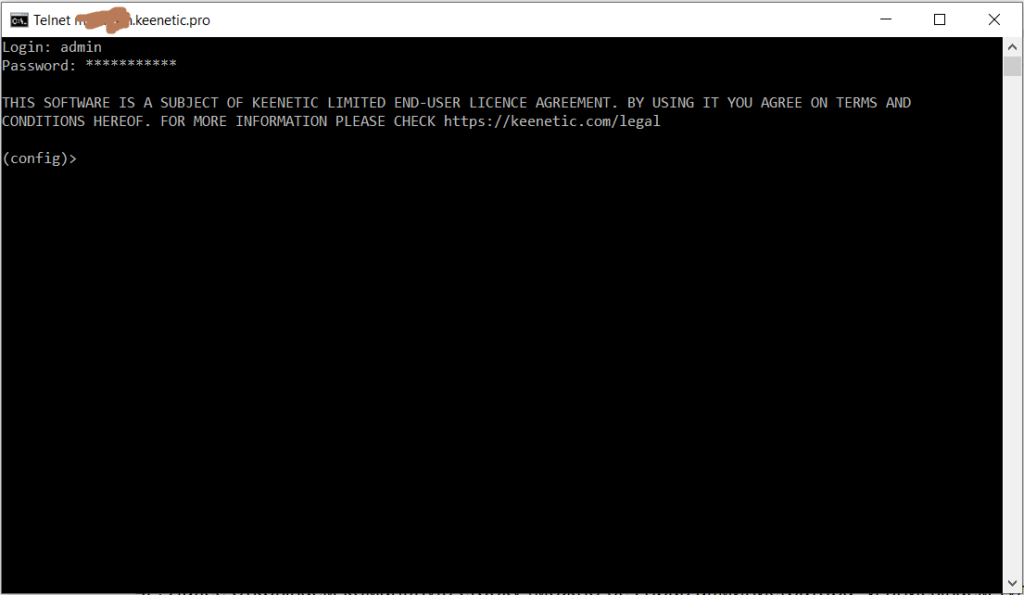

42. Далее открываем командную строку (можно без прав администратора” и вписываем туда команду “telnet xxx.keenetic.pro”, где xxx – наименование домена нашего роутера. Нам предложат ввести логин и пароль. Мы вводим логин и пароль от роутера:

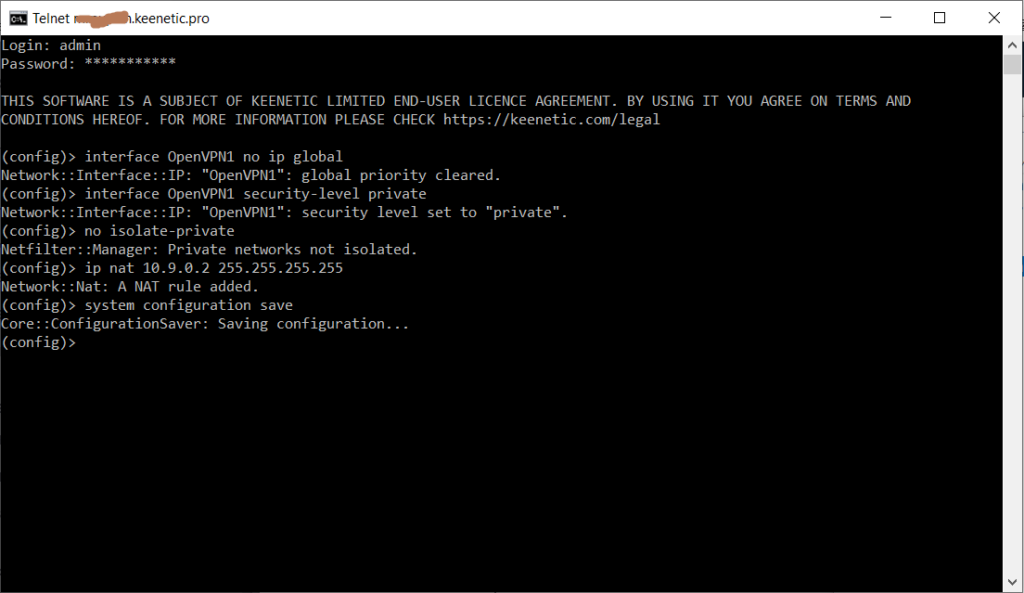

43. Далее построчно вводим данные команды:

interface OpenVPN0 no ip global

interface OpenVPN0 security-level private

no isolate-private

ip nat 10.9.0.2 255.255.255.255

system configuration save

Я вводил OpenVPN1 вместо OpenVPN0 так как у меня уже было создано одно соединение. После сохранения конфигурации мы включили NAT для нашего VPN туннеля и теперь мы можем его использовать для доступа к внешней сети.

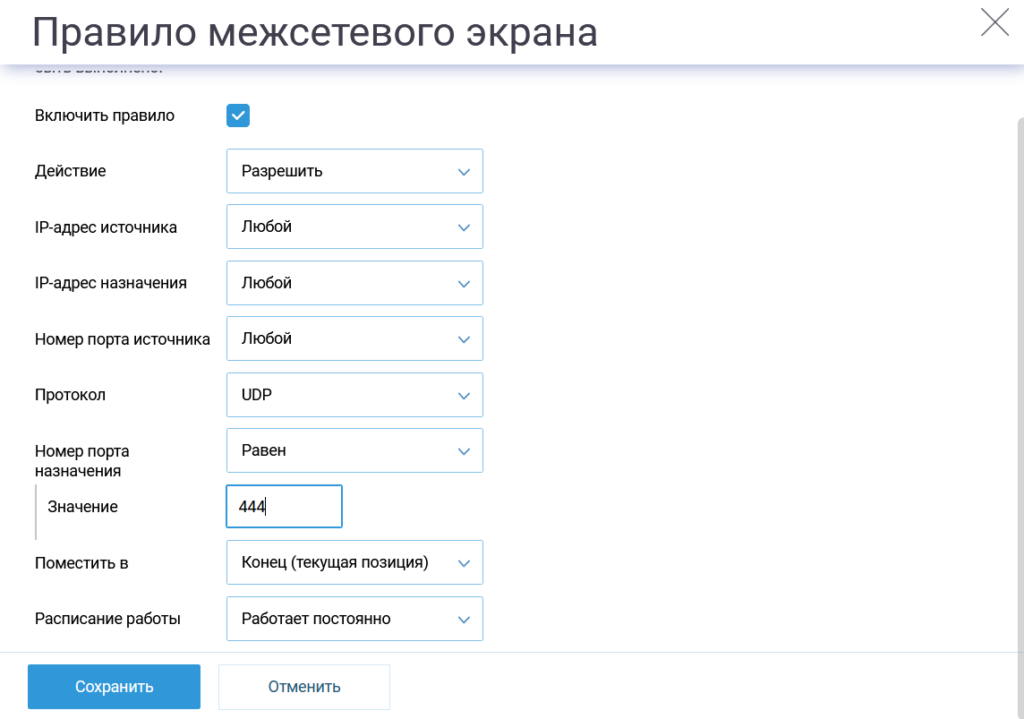

44. И последняя настройка на роутере – проброска портов. Мы должны открыть тот порт для доступа к интернету, который мы указали в настройках конфигуратора. В данном случае это порт 444. В настройках роутера переходим: “Сетевые правила – Межсетевой экран”. Выбираем вкладку, которая отвечает за интернет соединение (в моем случае это Internet (NetFriend), но может быть и “Провайдер”, и “PPPoE” и т.д.) и создаем правило со следующими настройками:

Таким образом мы разрешаем проходить любому трафику через этот порт:

*Протокол ICMP используется командой ping. Если для отладки вашего соединения потребуется эта команда, можете его включить. Но при использовании VPN рекомендуется его отключать, чтобы избежать обнаружения туннеля методом двустороннего пинга.

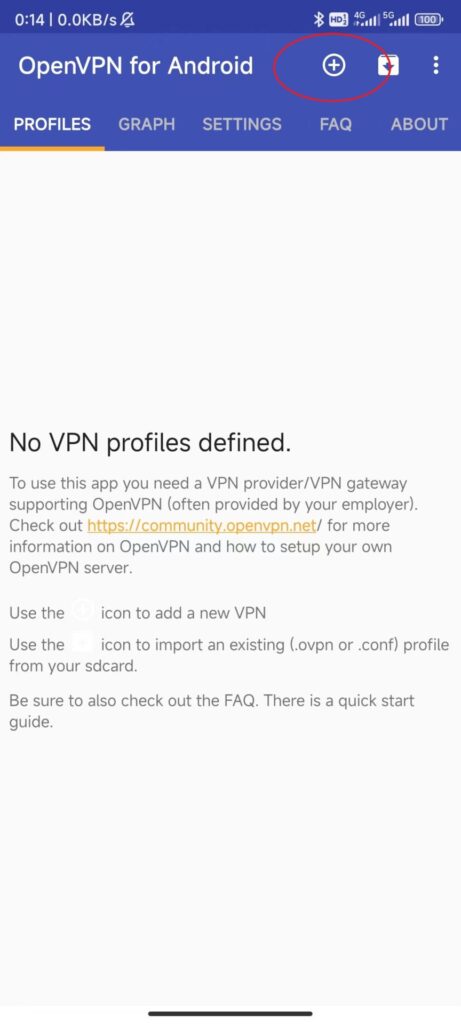

39. Теперь качаем приложение-клиент для Андроид. Есть два основных приложения – OpenVPN и OpenVPN Connect. Все они доступны в Плей Маркете, а также вы можете их скачать с сайта 4pda: (тут и тут). Open VPN Connect удобнее и проще, но у OpenVPN больше настроек (к примеру, можно выбрать приложения, которые будут идти через туннель, а какие не будут). Настройка их одинакова – мы просто открываем с помощью приложения файл конфигурации, который мы скинули на телефон:

40. Открываем OpenVPN для Андроид и нажимаем на плюсик в правом верхнем углу

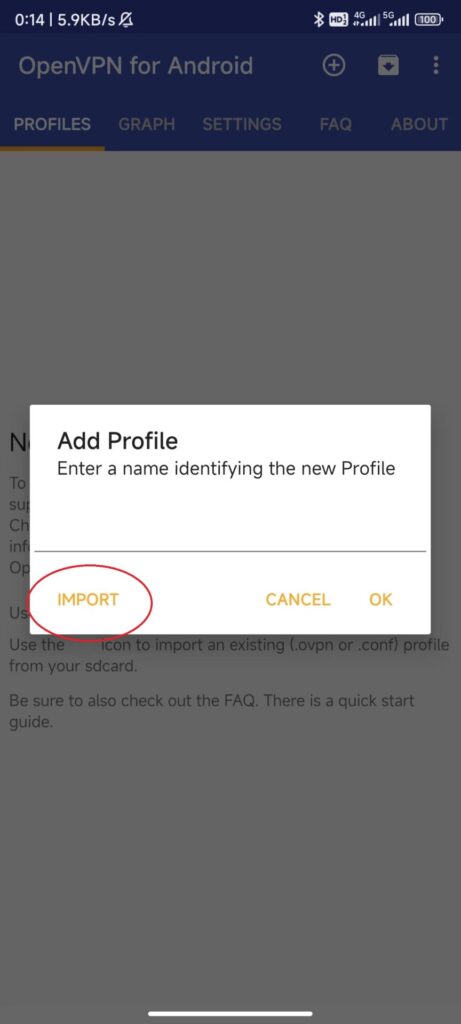

41. Нажимаем на “Import”:

42. Выбираем наш файл конфигурации:

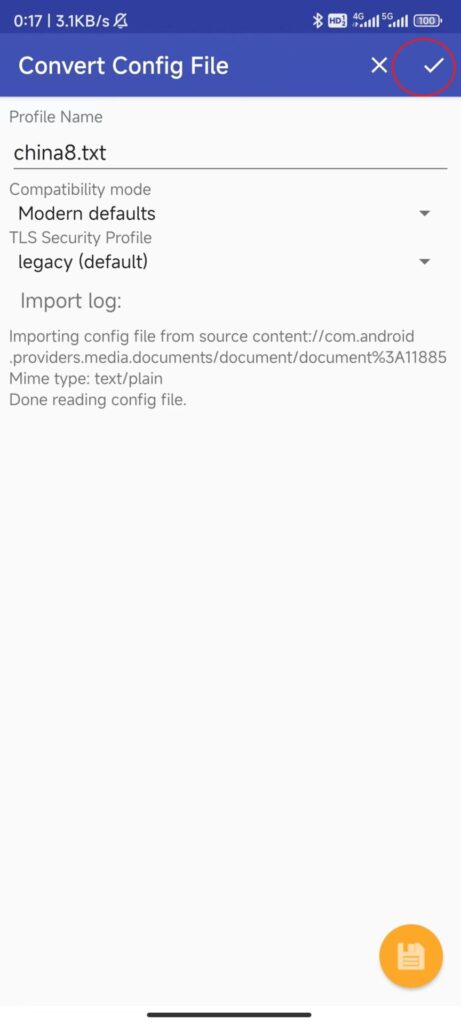

43. Нажимаем на галочку:

44. Все, соединение создано! Можно подключаться!

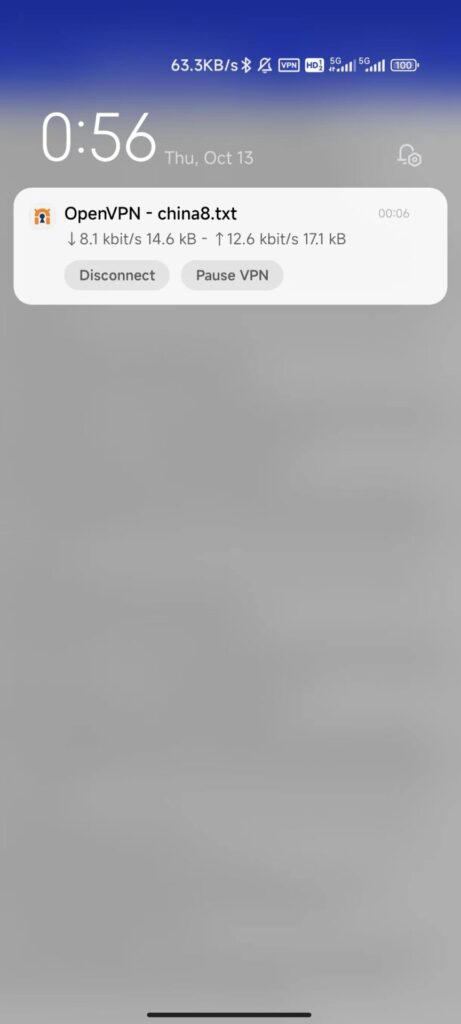

После подключения появится значок соединения и в задачах будет висеть информация о скорости передачи:

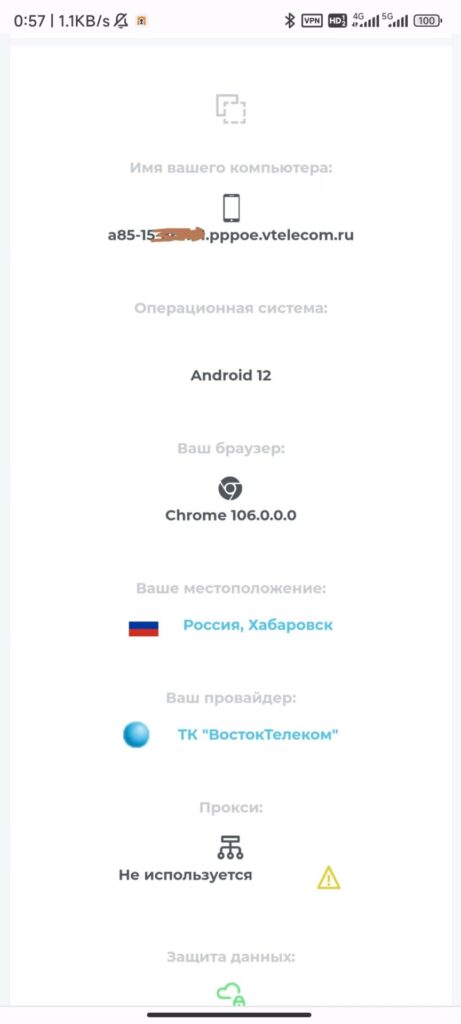

Все, мы теперь заходим в интернет из Хабаровска!

Также хотел бы порекомендовать завести бесплатный аккаунт на ресурсах типа DDNS, например No-ip. Это даст возможность перестраховки на случай проблем с доступом к KeenDNS, которые не часто, но могу появиться. Тем более, роутеры от Keenetic поддерживают интеграцию с этим ресурсом.

Всем удачи!

Долго читать. Я обычно пинаю роутер раза 2-3, ну, или максимум четыре

Главное, в сторону севера

n1un0d

Great ranking of https://top24-affiliate-programs.com/ affiliate programs in the field of casino and sports betting, Great affiliate programs only with us, review, rating

Good ranking of https://top10-casino-affiliate-programs.com/ affiliate programs for casino and sports betting, Great affiliate programs only with us, review, ranking

Играть в Sweet Bonanza делать депозиты на деньги очень весело, особенно потому что, вы можете не делать большие ставки. Это сразу позволяет участникам растягивать свои деньги и тратить их малыми порциями на разных уровнях. Таким образом вы можете играть сколько угодно по времени и не беспокоитьсянервничать, что деньги на вашем счету закончатся. В Sweet Bonanza https://sweet-bonanza-xmas.com/ легко выиграть, поэтому эту игру любят миллионы.

Best online game https://WolfGoldgame.com/ where you can win money, buy yourself a new phone or a car, close the mortgage on your apartment and in just two months, hurry up to register and win.